حمله باج افزاری به دولت فرانسه

به گزارش کارگروه امنیت سایبربان؛ سازمان امنیت سایبری فرانسه به تازگی نسبت به یک گروه باج افزاری جدید که شبکههای مقامات دولت محلی را هدف قرار میدهند، هشدار داد. سازمان سرت فرانسه (CERT) شرح داد حملات باج افزاری در حال افزایش هستند و در این تهاجمها از باج افزار «مسپینوزا» (Mesponoza) –با نام دیگر پیسا (Pisa)- بهره گرفته میشود.

باج افزار مسپینوزا اولین بار در اکتبر 2019 شناسایی شده بود. در آن زمان قربانیان گزارش داده بودند که دادههای آنها با استفاده از پسوندی که به انتهای هر فایل اضافه میگردد، رمزنگاری شده بودند. نسخه جدید پیسا 2 ماه بعد در اکتبر 2019 شناسایی شد که در آن پسوند «.pysa» به انتهای فایلها اضافه میگردید. در حملات گذشته مسپینوزا، شرکتها بیش از هر مکان دیگری مورد هدف قرار میگرفتند که نشان میداد، احتمالاً هدف هکرها کسب بیشترین سود ممکن است؛ اما در نسخه جدید باج افزار سازمانهای دولتی فرانسه را هدف قرار داده است.

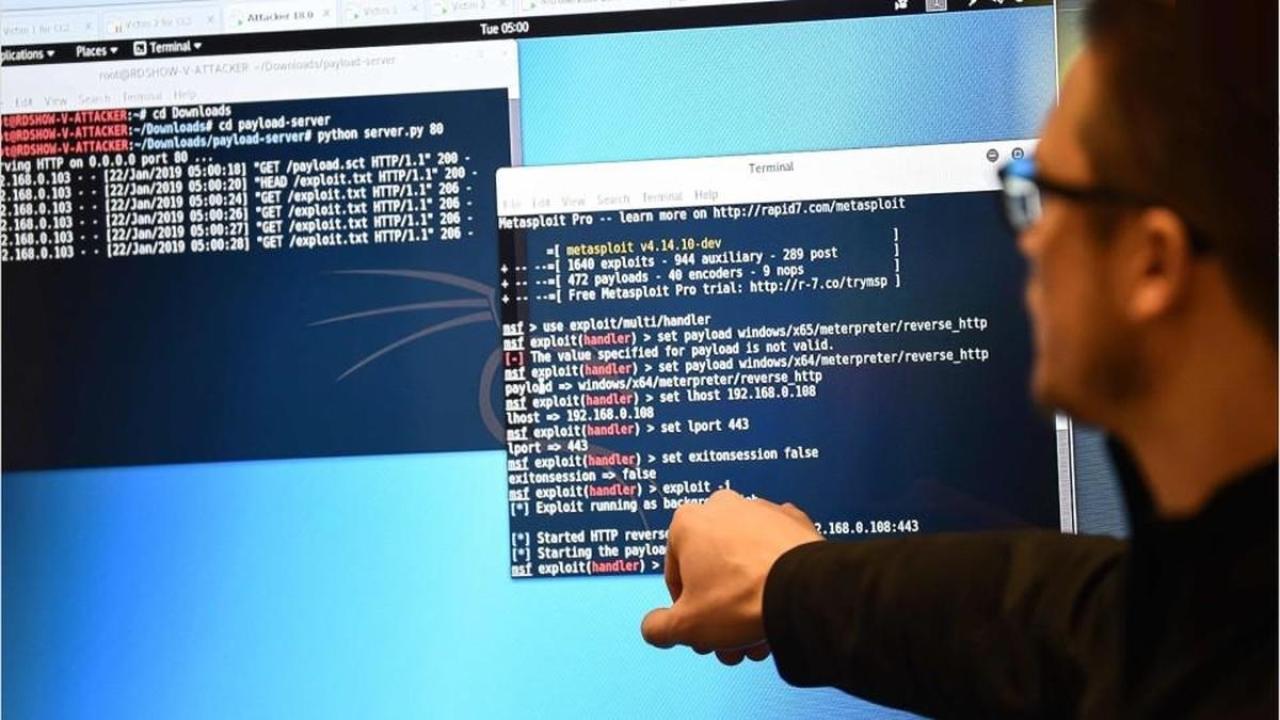

سازمان سرت فرانسه توضیح داد، هنوز به طور قطع نمیتوانند نحوه دسترسی مهاجمان به سیستمهای قربانی را مشخص کنند؛ اما شواهدی وجود دارد که نشان میدهد آنها احتمالاً حملات «بروت فورس» (Brute force) را علیه پلتفرمهای مدیریتی و پایگاه داده «Active Directory accounts» انجام دادهاند. در این حمله به نامهای کاربری و کلمات عبور دسترسی پیدا میشود. از طرفی قربانیان نیز گزارش دادهاند که اتصالات غیرمجاز پروتکل کنترل از راه دور (RDP) را روی سامانه خود مشاهده کردهاند که گسترش اسکپریتهای «Batch» و «PowerShell» کمک میکرد.

همچنین مشاهده شده است که هکرها در بعضی موارد از ابزار تست نفوذ «PowerShell Empire» بهره گرفته ، آنتیویروسها را از کار انداختهاند یا حتی «Windows Defender» را حذف کردهاند. به علاوه تحقیقات نشان میدهد در موج جدید حملات در بعضی موارد از پسوند جدیدی به نام «.newversion» بهره گرفته میشود.

کارشناسان سرت فرانسه اعلام کردند، موفق به بررسی الگوریتم رمزنگاری باج افزار شده و متوجه شدهاند که هیچ نقصی در آن وجود ندارد که به قربانی اجازه بدهد بدون پرداخت باج به اطلاعات خود دسترسی پیدا کند. همچنین کدهای باج افزار پیسا خاص و بسیار کوتاه بوده بر پایه کتابخانههای عمومی پایتون نوشته شدهاند.

از طرفی عدهای از کارشناسان هشدار دادهاند حملات باج افزاری مسپینوزا تنها به فرانسه محدود نبوده، کسبوکارها و سازمانهای دولتی بسیاری را در همه قارهها هدف قرار داده است؛ با وجود این نام هیچیک از کشورهای قربانی تاکنون ذکر نشده است.