شناسایی در پشتی Tomiris

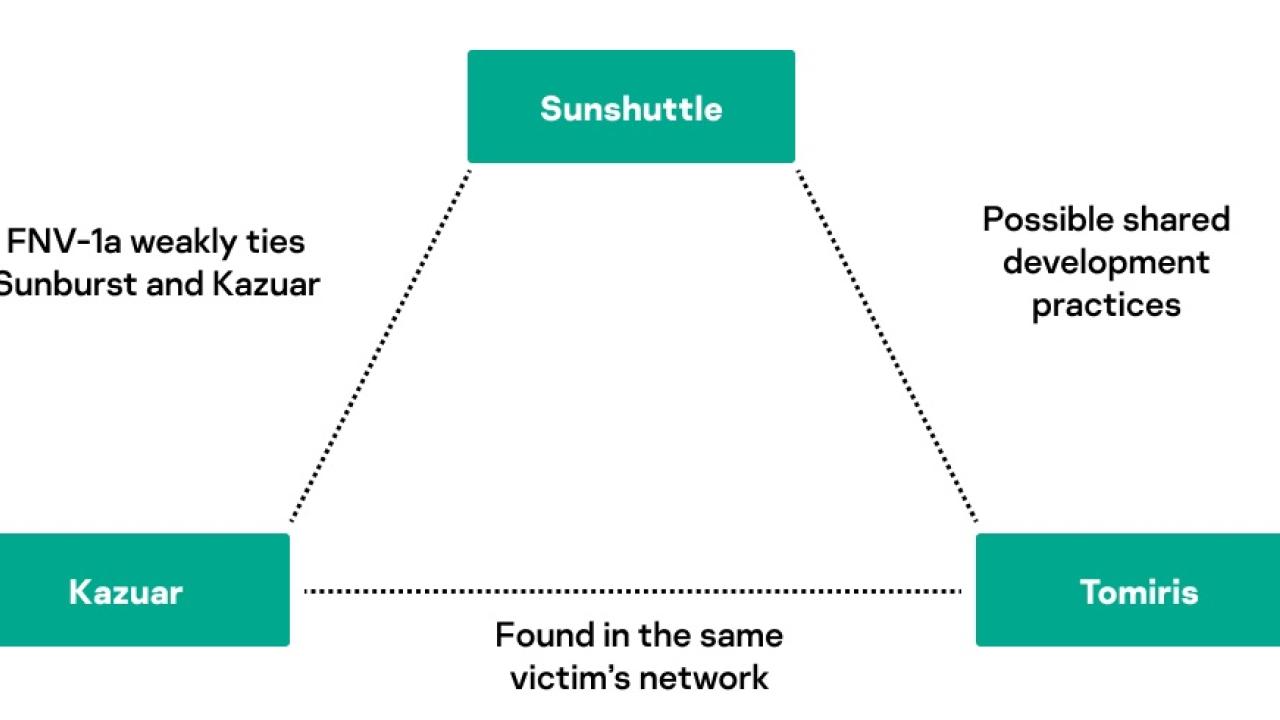

به گزارش کارگروه امنیت سایبربان؛ یافتههای محققان آزمایشگاه کسپرسکی نشان میدهد در پشتی جدید تومیریس (Tomiris) توسط هکرها در حملات هدفمند مورداستفاده قرار گرفته و شباهتهایی به بدافزار سانشاتل (Sunshuttle) مورداستفاده توسط گروه دارک هَلو (DarkHalo) دارد.

تومیریس در تحقیقات مربوط به حملات سرقت درخواستهای دیاناس که چندین منطقه دولتی را در کشورهای مستقل همسود هدف قرار داده بود، شناساییشده است. این بدافزار به مهاجمان امکان داده ترافیک را از سرورهای ایمیل دولتی به ماشینهای تحت کنترل خود هدایت کنند.

وظیفه اصلی در پشتی استقرار بدافزار اضافی در دستگاه قربانی است. تومیریس مدام با سرور فرماندهی و کنترل ارتباط گرفته و فایلهای اجرایی را از آن بارگیری و بر طبق فرامین مشخص اجرا میکند.

نویسندگان در پشتی چندین قابلیت به آن اضافه کردهاند که هدف آنها فریب تجهیزات حفاظتی و ایجاد سردرگمی در تحقیقات است. تومیریس پس از نفوذ به رایانه 10 دقیقه هیچ فعالیتی انجام نمیدهد تا مکانیسمهای تشخیص را در سندباکس گمراه سازد.

مجرمان سایبری جهت استقرار در پشتی در ماشین قربانی اقدام به هایجک درخواستهای دیاناس میکنند. آنها ترافیک را از سرورهای ایمیل سازمانهای موردحمله به منابع خود هدایت میکنند. درنتیجه، مشتریان از سایتی سردر میآورند که به صفحه لاگین و رابط وبسرویس ایمیل شبیهسازیشده است.

اعتبارنامههای واردشده در چنین صفحهای بلافاصله در اختیار مهاجمان قرار میگیرد. گاهی اوقات نیز سایت از نصب یک بهروزرسانی امنیتی خبر میدهد که بدون آن ادامه کار با سرویس غیرممکن است. در اینجا لودر در پشتی تومیریس بهجای بهروزرسانی بارگیری میشود.

محققان کسپرسکی بر این تصور هستند که نویسندگان بدافزار سانشاتل اقدام به توسعه تومیریس در دسامبر 2020 کردهاند، زمانی که حمله به مشتریان سولارویندز شناسایی شده و هکرها نیازمند جایگزینی ابزارها شدهاند.