شناسایی حملات گروه سایبری TA505

به گزارش کارگروه حملات سایبری سایبربان؛ کارشناسان شرکت امنیت سایبری «Prevailion» در گزارشی تازه اعلام کردهاند گروه هکری «TA505» با استفاده از ابزارهای مشروع، حملات جدیدی علیه شرکتهای آلمانی تدارک دیده است.

طبق گفته کارشناسان این شرکت، اعضای گروه مذکور از تابستان سال 2019 حملاتی علیه شرکتهای آلمانی تدارک دیده و اقدام به ارسال ایمیلهای فیشینگ و رزومههای جعلی جهت استخدام کردهاند.

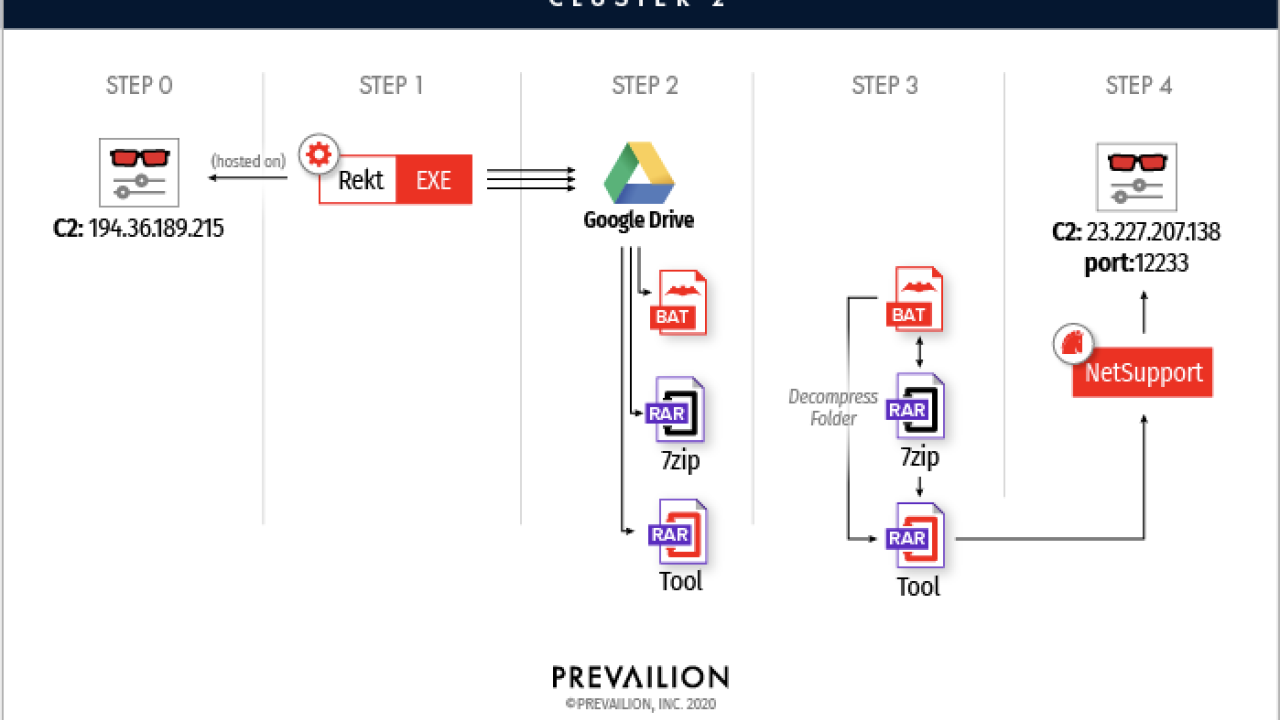

مهاجمان در سال 2019 در حملات خود از باج افزارهای فروشگاههای وب تاریک جهت رمزنگاری فایلها بهره میبردند و اما اکنون از نرمافزار مدیریت از راه دور «NetSupport» استفاده میکنند.

بدافزاری که از طریق ایمیلها در سیستم قربانی نصب میشود در نخستین مرحله از حمله، اسکریپتی برای استخراج پیلودهای اضافی و جمعآوری دادههای سیستم قربانی راهاندازی میکند. سپس اقدام به جمعآوری دادههای حسابهای کاربری از مرورگرها و کلاینتهای ایمیل و فایلهای کوکی و دادههای کارتهای اعتباری میکند. در ادامه اطلاعات جمعآوریشده را به سرور فرماندهی و کنترل ارسال میکند و یک فایل BAT ردپای حمله را از بین میبرد.

گروه «TA505» در ابتدا به دلیل استفاده از باج افزارهای Dridex و Locky شهرت پیدا کرد و در حال حاضر نیز از بدافزارهای BackNet ،Cobalt Strike ،ServHelper ،Bart ،FlawedAmmyy ،SDBbot RAT و DoppelPaymer استفاده میکند.