بدافزار بانکی BankBot در سیستمهای اندرویدی

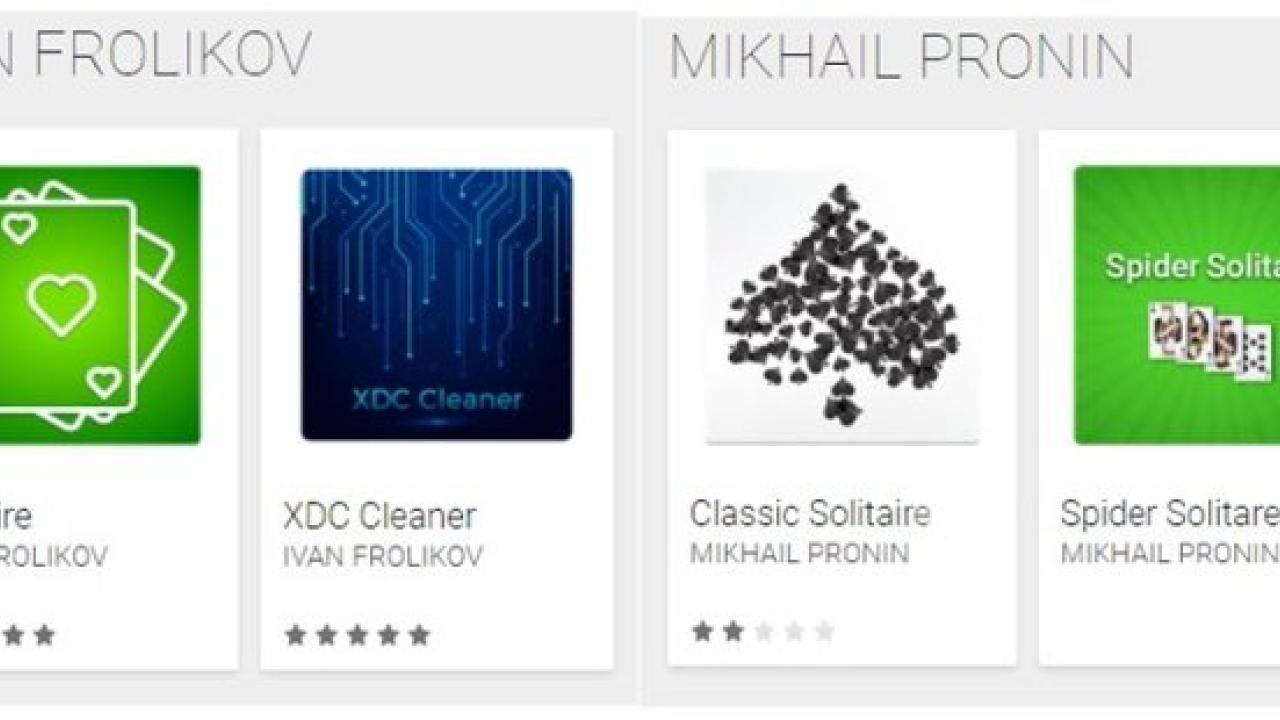

به گزارش کارگروه امنیت سایبربان؛ در تحقیقات مشترک محققان امنیتی فناوری اطلاعات شرکتهای ESET، Avast و SfyLabs در مورد نرمافزارهای فروشگاه گوگل موفق به شناسایی و ردیابی بدافزارهای موجود در این نرمافزارها شدهاند. این در حالی است که پس از بررسیهای صورت گرفته مشخص شد که در حال حاضر باوجود بدافزار بانکی BankBot در نرمافزارهای ارائهشده باعث شده است که فعالیت مخرب این بدافزار تابهحال کنترل نشده است.

BankBot بهعنوان یک تروجان بانکی در سال 2008 باهدف قرار دادن سایتهای شخصی فعالیت خود را شروع کرده و این در حالی است که از سال 2014 تابهحال فعالیت مخرب خود را بهعنوان تروجان های بانکی در نرمافزارهای موجود در فروشگاه گوگل شناساییشده است. نحوه فعالیت این بدافزار به اینگونه است که پس از نصب نرمافزار مخرب توسط کاربر با استفاده از حملات فیشینگ شروع به انتشار نسخههای مخرب نرمافزار میکند که با استفاده از این روش کاربران را به دام میاندازد در ادامه فعالیتهای مخرب بدافزار پس از نصب و قرار گرفتن روی تجهیز موردنظر آیکون خود را حذف میکند که کاربر را با تردید مواجه کرده و فعالیت اختلال آمیز خود را اجرا میکند.

در واقع باوجوداین فعالیتها برنامه در پسزمینه فعالیت خود را پیش میبرد و شروع به جاسوسی از پیامهای ارسالی توسط کاربر میکند ازجمله مهمترین اطلاعات به سرقت رفته توسط این بدافزار میتوان به شماره کارت اعتباری، شماره CVC، تاریخ انقضا و آدرس کاربر را به سرقت میبرد. همچنین قادر به جمعآوری مشخصات دستگاه مانند لیست برنامههای نصبشده، نسخه سیستمعامل، IMEI و مدل تلفن و ارسال آن به هکر است.

فعالیت BankBot در نرمافزارهای ابزاری

پیشازاین بدافزار نامبرده فعالیت خود را در نرمافزارهای Adobe Flash Player، برنامههای ارائهدهنده قیمت ارزهای دیجیتال Cryptocurrency و برنامههای بانکداری شناساییشده بود. بااینحال بدافزار نام BankBot پس از پنهان شدن در نرمافزار چراغقوه فروشگاه گوگل موفق به شناسایی و بهرهبرداری مخرب کاربران 131 بانک شد که از مهمترین بانکهای مورد هدف میتوان به Chase، DiBa، Wells Fargo و Citibank اشاره کرد.

علاوه بر این کارشناسان پس از بررسی نرمافزارهای فروشگاه گوگل موفق به شناسایی بدافزار Mazar در نرمافزارهای این فروشگاه شدند این در حالی است که بررسیها نشان میدهد بدافزار نامبرده پس از نصب روی سیستم موردنظر فعالیت سیستم را مختل کرده و سیستم را به یک جعبه زباله تبدیل میکند.

بدافزار Mazar پس از راهاندازی مجدد دستگاه با استفاده از حمله Man-in-the-Middle (مردمیانی) فعالیتهای خود را اجرا کرده که شامل اجرای انواع توابع در نرمافزارها توسط بدافزار است.

Google Play Protect به عنوان یکی از مراجع امنیتی نرمافزارهای ارائهشده در فروشگاه گوگل به شمار میرود که به بررسی نرمافزارهای آلوده در این فروشگاه پرداخته.

همانطور که چندی پیش حفاظت فروشگاه گوگل در برابر فعالیت مخرب نرمافزارها موفق به شناسایی بدافزار موجود در Cryptocurrencies Market Prices نشده بود این انتظار نیز میرود که تابهحال فعالیت مخرب بدافزار BankBot را شناسایی نکند.

کشورهای مورد هدف

در این میان فعالیت مخرب نرمافزارهای آلوده توسط فروشگاه گوگل متوقفشده است این اتفاق زمانی رخداده که فعالیت بدافزار پس از شناسایی در کشورهای استرالیا، فرانسه، آلمان، پرتغال، لهستان، فیلیپین، هلند، اسپانیا، ترکیه، یونان، روسیه، جمهوری دومینیکن و سنگاپور دیده شد.

بااینوجود به گفته کارشناسان فعالیت بدافزار در کشورهای اوکراین، بلاروس و روسیه تابهحال شناسایی نشده است.