آسیب پذیری استاندارد جایگزین پیام کوتاه

به گزارش کارگروه امنیت سایبربان؛ شرکت گوگل مدتی قبل اعلام کرده بود که در آینده نزدیک استاندارد «خدمات ارتباطات غنی» (RCS) جایگزین «خدمات پیام کوتاه» (SMS) میشود. این پروتکل اولین بار در سال 2007 معرفی شد و به رسمیت شناختن آن تا 2018 به طول انجامید. گوگل قصد دارد به زودی از این استاندارد در اندروید استفاده کند. این استاندارد امکان ایجاد گروههای چت، ارسال تصاویر و صوت با کیفیت بالا را فراهم میکند. به علاوه همه ویژگیهای پیامرسانهایی مانند واتساپ و آیمسیج را نیز ارائه میدهد.

محققان شرکت «اسلبز» (SLabs) به تازگی گزارشی منتشر کردند که نشان از آسیبپذیری این استاندارد جدید دارد. این نقص کاربران را در معرض حملات بر پایه متن (text-based attacks)، استراق سمع، ردیابی موقعیت مکانی و چندین نوع دیگر قرار میدهد. از آنجایی که یک استاندارد واحد وجود ندارد شرکتهای مخابراتی ممکن است به شیوههای مختلفی از آن بهره ببرند و در این فرایند اشتباهاتی رخ بدهد.

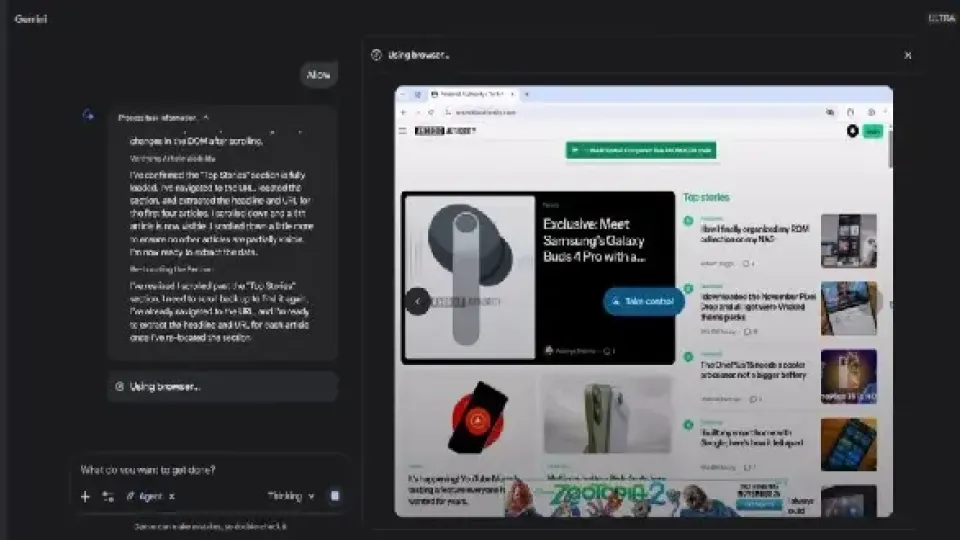

محققان در زمان بررسی استاندارد یاد شده، سیمکارتهای اپراتورها مختلف را مورد استفاده قرار داده و تلاش کردند تا دامنههای مرتبط با خدمات ارتباطات غنی و آسیبپذیریهای هر یک را شناسایی کنند. آنها متوجه شدند که در شیوه ارسال پیکربندی فایلهای RCS به ابزارها توسط شرکتهای مختلف مشکلاتی وجود دارد. برای نمونه در یک مورد، سرور با شناسایی آدرسهای IP اطلاعات پیکربندی را ارائه میداد.

هر برنامهای چه با مجوز، چه بدون آن، میتواند درخواست فایل مذکور را ارسال کند، چون همهی آنها از آدرس IP بهره میبرند. در نتیجه همه آنها امکان دستیابی به نام کاربری، رمز عبور، پیامهای متنی و صوتی کاربران را خواهند داشت.

پژوهشگران همچنین در فرایند احراز هویت نیز نقصی را شناسایی کردهاند. برای مثال زمانی که یک اپراتور کد شناسایی منحصربهفردی را برای کاربر RCS ارسال میکند. این مسئله به وجود میآید. از آنجایی اپراتورها امکان تلاشهای نامحدود را فراهم میآورند. یک مهاجم میتواند با اقدامات بدون پایان خود در نهایت سیستم احراز هویت را دور بزند.

محققان قصد دارند جزئیات یافتههای خود را در اجلاس بلک هت اروپا (Black Hat) به اشتراک بگذارند.