حمله DDoS به یک شرکت بازی با روش DNS Flood

شرکت آمریکایی Incapsula که راهکار های امنیتی ارائه می دهد، در حال محافظت از وب سایت این شرکت در برابر حمله DDoS می باشد. این حمله از حدود سه روز پیش شروع شده و به گفته این گروه امنیتی، هنوز هم ادامه دارد. Incapsula تا کنون نام این شرکت ویدئویی را فاش نکرده است.

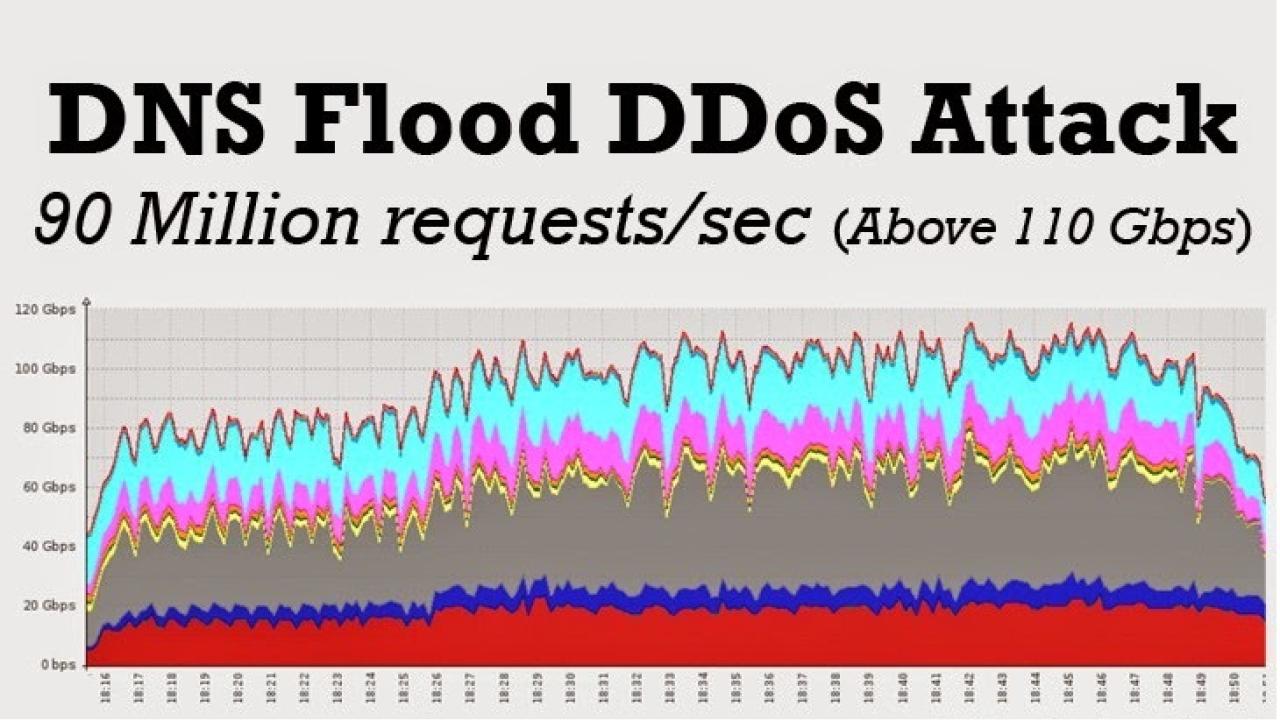

محققان این شرکت امنیتی متوجه حجم بالایی از DNS Flood شدند که منجر به DDoS شده است. در این حمله در حدود 90 میلیون پکت را در هر ثانیه به یکی از کلاینت ها ارسال می کرند که در نوع خودش حجم بسیار بسیار بالایی می باشد. حجم عمده ای از آدرس های IP که از آن حمله شده است متعلق به هند و چین بوده است.

در این روش، مهاجمان از روشی مخرب تر استفاده کردند که اثرش از DNS amplification بیشتر است.

حمله DNS amplification، یک حمله DDoS نامتقارن می باشد که در آن مهاجم با spoof کردن IP قربانی و ست کردن آدرس منبع روی آن، باعث می شود که حجم بالایی از DNS را دریافت کرده و از کار بیفتد.

از طرفی هم حمله DNS Flood، یک حمله متقارن DDoS بوده که در آن با ارسال هزاران درخواست معتبر DNS با سرعت بالا به سمت سرور هدف انجام می گیرد. در آن، سرور، ترافیکی بیش از حد توانایی خود دریافت می کند که برای پاسخ به آنها سرعتش کم و کمتر می شود.

وظیفه سرورهای DNS، کمک کردن به کاربران اینترنت برای پیدا کردن سرورهای مد نظرشان است؛ اما در DNS Flood سعی می شود که منابع سرور (به عنوان مثال CPU یا RAM) با ارسال درخواست هایی به صورت UDP از کار بیفتد. این درخواست ها از طریق یک اسکریپت مخرب در ماشین های بات ارسال می شود. حجم ارسال پکت در هر ثانیه در این حالت در مقایسه با DNS amplification بیشتر می باشد.

در حال حاظر، بین 50 تا 60 گیگا بیت در ثانیه حمله DNS Flood وجود دارد که DDoS شدن آنها بدون amplification می باشد. اما دسترسی به حجمی در حدود 110 گیگا بیت در ثانیه برای مهاجمان، عدد بسیار بزرگی است.

اخیرا رویه انجام حمله های DDoS به نحوی شده است که مهاجمان برای تهدید کردن شبکه های مورد نظرشان از بات نت های بزرگتری استفاده می کنند تا بتوانند حجم بیشتری را به سرور ها ارسال کنند.