تصرف دارک وب توسط پلیس بین الملل

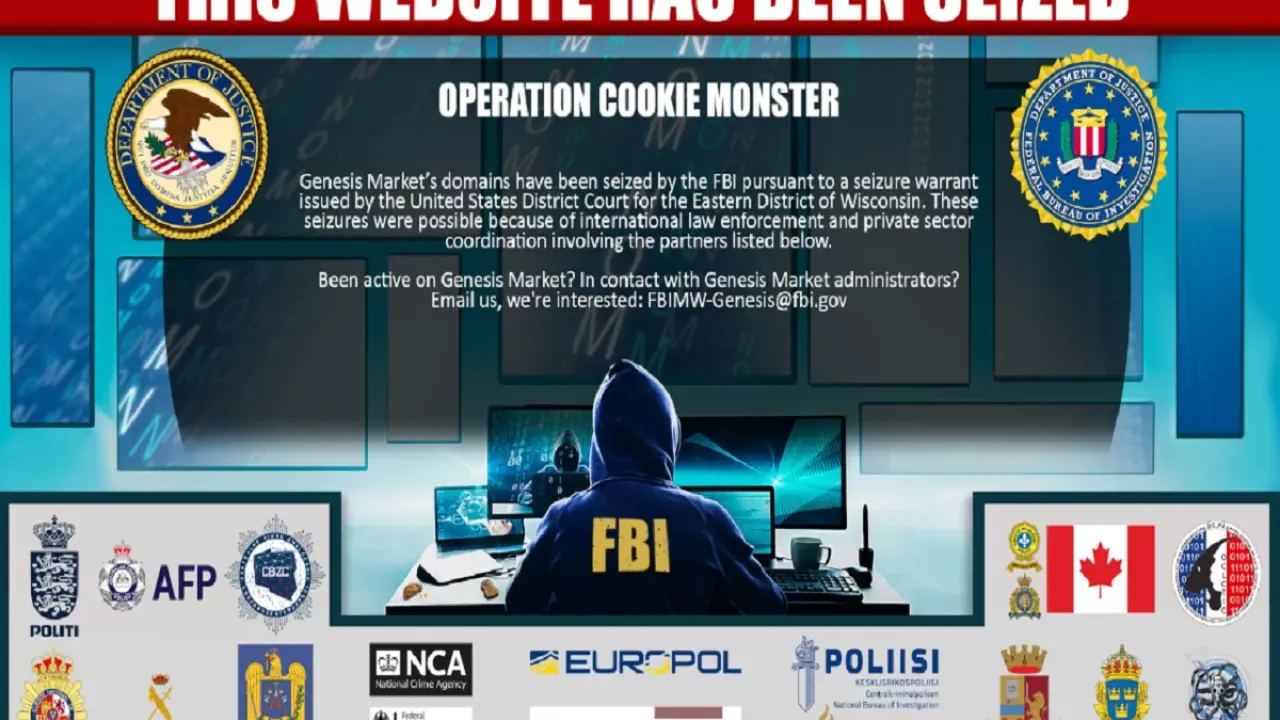

به گزارش کارگروه امنیت خبرگزاری سایبربان، بنری که در سرتاسر سایت جنسیس مارکت نصب شده است، میگوید دامنههای متعلق به این سازمان توسط اف بی آی ضبط شده است. لوگوی سایر سازمان های پلیس اروپایی، کانادایی و استرالیایی نیز در سراسر سایت به همراه آرم شرکت امنیت سایبری کیو اینتل (Qintel) نقش بسته است.

افبیآی و کیو اینتل هنوز در ابن رابطه اظهار نظری نکرده اند.

آژانس ملی جرم و جنایت انگلیس که لوگوی آن نیز در سایت قرار داشت، تایید می کند که در یک عملیات پلیسی و بین المللی که مجرمان سایبری را هدف قرار داده است، شرکت کرده است، اما می گوید که قبل از اعلامیه ای که برای روز سه شنبه برنامه ریزی شده است، اظهار نظر بیشتری ارائه نخواهد کرد.

خبرگزاری رویترز نتوانست که فوراً جزئیات تماس مدیران جنسیس مارکت را پیدا کند. به نظر می رسد اف بی آی مشتاق کسب اطلاعات در مورد آنها نیز بوده و در اعلامیه توقیف خود گفته است که هر کسی که با آنها در تماس بوده است باید به اف بی آی ایمیل بزند، چرا که آنها علاقه زیادی به این زمینه دارند.

لوئیز فرت، تحلیلگر شرکت امنیت سایبری بریتانیایی سرچ لایت سایبر، می گوید که جنسیس در فروش محصولات دیجیتال، به ویژه «اثر انگشت مرورگر» که از رایانههای آلوده به نرمافزارهای مخرب استخراج شده بود، تخصص داشته است.

او می گوید:

از آنجایی که این اثر انگشت ها اغلب شامل اعتبار، کوکی ها، آدرس های پروتکل اینترنت و سایر جزئیات مرورگر یا سیستم عامل می شود، مجرمان می توانند از آنها برای دور زدن راه حل های ضد کلاهبرداری مانند احراز هویت چند عاملی یا اثر انگشت دستگاه استفاده کنند.

این سایت از سال 2018 فعال بوده است.