بوئینگ سقوط کرده، سلاح مخفی آمریکا

به استحضار مخاطبین گرامی موسسه اطلاع رسانی سایبربان میرساند، در تلاشیم ابعاد و دلایل فنی بروز رفتار ناهنجار هواپیمای بوئینگ 737 خطوط هوایی اوکراین که منجر به خطای انسانی پدافند هوایی ایران گردید را موردبررسی قرار دهیم.

علیرغم آنکه تاکنون در بستر شبکههای اجتماعی بسیاری از افراد اقدام به اظهارنظرهای غیر کارشناسی در رابطه با سناریوی حمله سایبری یا جنگالی علیه هواپیمای مسافربری بوئینگ 737 خطوط هوایی اوکراین کردهاند، در نظر داریم با ارائه شواهد و دلایل کارشناسی، حادثه موردنظر را ارزیابی کنیم.

سیاست هدایت افکار عمومی یا همان (Diversion Strategy) آمریکاییها و متحدانش پس از اقدام تلافیجویانه سپاه پاسدارن انقلاب اسلامی در مورد جلبتوجه به سقوط هواپیما و حواشی پسازآن به نظر میرسد چندان هم هوشمندانه عمل نکردهاند؛ زیرا نکتهای که به آن اشاره و توجه نشده و البته در بیانیه ستاد کل نیروهای مسلح جمهوری اسلامی ایران نیز به آن اشاره شده است تغییر رفتار و چرخش هواپیمای اوکراینی و همچنین نزدیک شدن بیشازحد و غیرعادی آن به یک مرکز حساس نظامی و درنتیجه تبدیلشدن آن به یک هدف متخاصم و درنهایت مورد هدف و اصابت قرار گرفتن موشک زمین به هوای این مرکز است.

نکته قابلتأمل این است که تغییر رفتار هواپیما نهتنها از سوی دولتمردان غربی و رسانههای جریان ساز آنها به پررنگی اصابت موشک غیر عمد به هواپیمای مسافربری اوکراینی به آن اشاره نشده است بلکه در یک بایکوت خبری گسترده در دستور کار قرار گرفته است.

موضوعی که سردمداران استکبار جهانی در تلاشاند تا در میان سیل اخبار پر از ابهام خود از دید افکار عمومی پنهان باقی بماند، وجود یک آسیبپذیری سایبری جدید در هواپیماهای بوئینگ سری 737، 777 و مشابه آن میباشد. با توجه به قابلیتهای با پتانسیل بالایی که در فضای سایبری وجود دارد و باورپذیری آن میان افراد عادی جامعه تقریباً غیرممکن به نظر میرسد، میتوان با عزم و اراده نسبتاً معقولی تأثیراتی را بر محیط فیزیکی به بار آورد که نمونههای مشابه آن اغلب در داستانها و فیلمها مشاهده میشود.

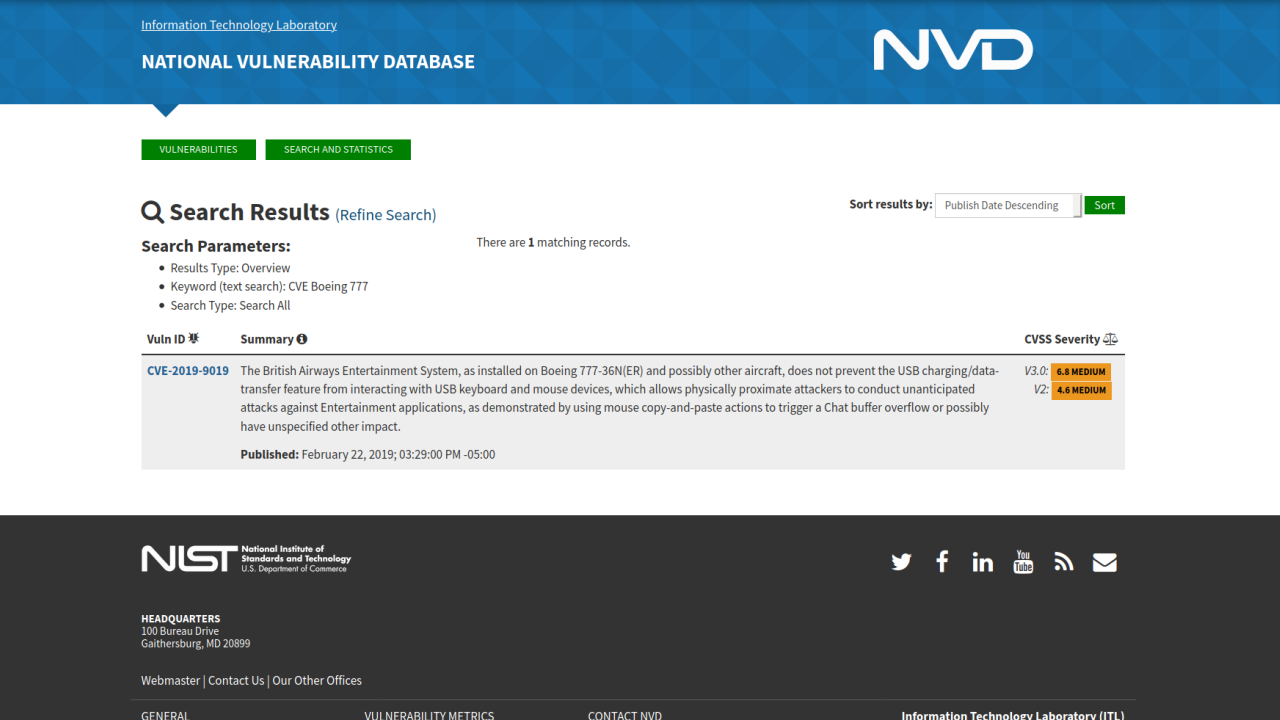

آسیبپذیری که از سوی کارشناسان در هواپیماهای بوئینگ 737 و دیگر هواپیماهای این شرکت کشفشده مربوط به سیستم سرگرمی تعبیهشده برای مسافران در داخل هواپیما است. پورت USB تعبیهشده روی این سامانه به مسافران هواپیماهای بوئینگ این امکان را فراهم میکند تا بتوانند دستگاههای الکترونیکی خود (موبایل، تبلت و ...) را شارژ کرده و همچنین اطلاعات موجود در دستگاه خود را به این سامانه منتقل کنند.

در اینجا به مرحله جذاب و البته پرمخاطره این موضوع میرسیم که یک مهاجم بهراحتی میتواند بااتصال یک ماوس یا کیبورد از طریق این پورت USB موجود روی سیستم سرگرمی هواپیما حملات و اختلالهای پیشبینینشدهای را علیه نرمافزارهای سرگرمی ایجاد کند. به این اقدام که راه گریزی برای دور زدن لایههای امنیتی از دستگاه سرگرمی هواپیما به سامانههای کنترلی اصلی آن است، کارشناسان امنیت سایبری بهعنوان یک درب پشتی (Backdoor) یاد میکنند.

مهاجمان سایبری با ایجاد چنین مسیرهایی میتوانند بهراحتی به سامانههای کنترلی و رهیابی هواپیما دسترسی پیداکرده و اهداف و اقدامات موردنظر خود را به اجرا درآورند. حال اگر هواپیمای یادشده به مسافران خود در حین سفر اینترنت ارائه دهد، مهاجم بدون نیاز به حضور در داخل هواپیما و از راه دور میتواند اقدامات یادشده را پیادهسازی کند. از طرف دیگر، مهاجم میتواند با ایجاد یک بمب ساعتی سایبری در داخل سامانه اصلی کنترلی هواپیما بر اساس معیارهایی چون ارتفاع، زمان یا رفتارهای خاص هواپیما، آن را فعال کرده و حوادثی چون تغییر مسیر یا چرخش هواپیمای بوئینگ 737 اوکراینی را ایجاد کند.

نکته بسیار مهمی که در این موضوع وجود دارد زمان انتشار این آسیبپذیری است که به بازهای نزدیک به یک سال گذشته -22 فوریه 2019- بازمیگردد؛ اینکه شرکت هواپیمایی امریکایی بوئینگ چرا پس از گذشت این مدتزمان طولانی اقدام به رفع این آسیبپذیری اقدام نکرده و جان هزاران نفر از مسافران را با بیتوجهی میتوانسته به خطر بیندازد یک سوال بسیار مهم و چالشبرانگیز به شمار میرود.

در بلک هت 2019 آمریکا -مهمترین اجلاس هکری جهان با حضور برجستهترین هکرهای دولتی و غیردولتی- که در ماه آگوست برگزار شده بود، رابن سانتامارتا (Ruben Santamarta)، متخصص امنیت سایبری شرکت امنیتی « IOActive industrial »، اذعان کرده بود که شبکه هواپیماهای بوئینگ 737 و 787 نسبت به هک از راه دور آسیبپذیر هستند. وی یک سرور شبکه بوئینگ را شناسایی کرده بود که موردحفاظت قرار نگرفته است. این سرور بهطور کامل کدهای اجرایی هواپیماهای مسافربری یادشده را در اختیار عموم قرار داده بود. سانتامارتا به هکرها پیشنهاد داد با استفاده از باگهای موجود در شبکه چندلایهای هواپیماها میتوان به سامانه سرگرمی آنها نفوذ کرد. سپس حمله را به لایههای عمیقتر و حیاتیتر گسترش داد تا سیستم کنترل هواپیما یا حسگرها را بهطور کامل تحت کنترل درآورد.

سانتامارتا در بلک هت 2019 اطلاعاتی را ارائه کرده بود که به نقصهای امنیتی جدی و خطرناک در کد کامپوننتی از بوئینگ 787 و هواپیماهای سری مشابه (مانند 737، 777، 747) اشاره می کند که با نام «سامانه اطلاعات کادر پرواز، ایمنی و پایداری آن» (Crew Information Service/Maintenance System) از آن یاد میشود. این سامانه مسئول برنامههایی مانند تعمیر و نگهداری یا کیف پرواز الکترونیکی (electronic flight bag) است که مجموعهای از اسناد ناوبری و راهنماهای مورداستفاده خلبانها هستند.

وی شرح داد سامانه اطلاعات کادر پرواز، ایمنی و پایداری آن دارای آسیبپذیری تخریب حافظه (memory corruption) است. نقص تخریب حافظه بیان میکند که اطلاعات موجود از برنامههای مختلف که در حافظه موقت قرار دارند، به بخش مورداستفاده از سیستمعامل نفوذ کنند و باعث ایجاد خطا یا حتی ازکارافتادن سیستم شوند. هکر به کمک این نقص میتواند ابتدا به سامانه سرگرمی نفوذ کرده و سپس به سامانه اطلاعات کادر پرواز، ایمنی و پایداری آن دسترسی پیدا کند تا فرمانهایی را به اجزا حساس هواپیما که مسئولیت کنترل امنیت سامانه را در اختیاردارند بفرستد. برای مثال میتوان به موتور، ترمزها، سامانههای ارتباطی و حسگرها اشاره کرد که با ایجاد اختلال در فعالیت آنها جان مسافران هواپیما را به خطر میاندازد.

حال این که چرا پس از انتشار آسیبپذیری در فوریه سال گذشته و همچنین تاکید مجدد بر آسیب پذیری های مهم هواپیمای بوئینگ در مهم ترین کنفرانس امنیت سایبری دنیا هنوز این شرکت اقدام به برطرف ساختن این موضوع نکرده است تنها این موضوع را القا میکند که شرکت هوایپیمایی بوئینگ در کنار تخصص خود در تولید هواپیماهای مسافربری، توانمندیهای قابل توجهی در تولید آسیب پذیریهای سایبری مرگآور نیز دارد.

حال به نکتهای اشاره خواهیم کرد که ما را به این فکر وامیدارد که چرا این هواپیمای اوکراینی سه هفته گذشته در فرودگاه بن گورین رژیم صهیونیستی حضورداشته است.

تصویر بالا از خبری حکایت میکند که از سوی یکی از معتبرترین وبگاههای رسمی رژیم صهیونیستی به نام (Calcalist) منتشرشده و در آن گفتهشده که هواپیمای حادثهدیده، سه هفته پیش از رخداد این حادثه در فرودگاه بنگوریون تلآویو حضور داشته است. با توجه به بیانیه ابتدایی سفارت اوکراین و رفتارهای خصمانه رژیم نامشروع اسرائیل، دستکاری و ایجاد اختلال در موتور هواپیما از سوی این دولت غاصب چندان هم دور از ذهن نیست.

جالبتر از آن، این است که شرکت بوئینگ حداقل از سال 2008 تاکنون قراردادی را برای اورهال (Overhaul) هواپیماهای خود توسط شرکت ال عال (EL AL) در داخل اسرائیل امضا کرده است. این قرارداد بهمنظور تعمیر تجهیزات فرود و خدمات اورهال ایجاد شده بود. اورهال به فرآیند تعمیر و نگهداری تخصصی از تمام تجهیزات هواپیماها گفته میشود. همین امر برای اثبات تزریق بدافزار از سوی رژیم غاصب صهیونیستی و آگاهی آنها از آخرین وضعیت نقاط آسیبپذیر و حساس هواپیمای بوئینگ 737 خطوط هوایی اوکراین کفایت میکند.

اما در طرف دیگر، سامانه پدافند هوایی حاضر در پایگاه نظامی که شلیک از آنجا به سوی هواپیمای مسافری انجام شد نیز بر اساس گزارش نیروی هوافضای سپاه پاسدارن انقلاب اسلامی تنها لحظاتی پیش از تصمیمگیری و اقدام کاربر به اجرای شلیک، ارتباط خود را با مرکز فرماندهی و کنترل و دیگر واحدها از دست داده و همزمان یک موشک کروز را بروی رادار خود شناسایی میکند.

پیشازاین نیز، در موضوعی مشابه در سال 2018 یک جنگنده روسیه به همراه 12 تن از نیروهای نظامی خود در عملیاتی که قرار بود حملات نظامی اسرائیل علیه مواضع سوریه را پاسخ دهد در حریم هوایی سوریه بهاشتباه مورد اصابت موشک پدافند هوایی این کشور قرار گرفت و منهدم شد. بر اساس اظهارت مقامات نظامی روسیه، جنگنده این کشور بر فراز دریای مدیترانه در فاصله 30 کیلومتری سواحل سوریه همزمان با قطع شدن ارتباط آن با برج مراقبت بهاشتباه مورد اصابت موشک سامانه پدافند هوایی روسی قرار گرفت.

تشابه این حادثه با سانحه هواپیمای اوکراینی در این وجه است که این جنگنده در راه بازگشت به پایگاه هوایی خود تنها در فاصله چند ده کیلومتری آن، ارتباط خود را با برج مراقبت ازدستداده و همزمان سامانههای پدافند هوایی روسیه موشکی را شناسایی میکند که در آن منطقه شلیک شده است.

گزارش و بیانیه امروز آزمایشگاه پژوهشی فضای سایبر دانشگاه تهران نیز ضمن تایید حمله سایبری به سامانه شناسایی و پدافندی به این موضوع اشاره کرده است که به سبب این اقدام سامانه در تشخیص هواپیما دچار فریب شده و آن را بهعنوان موشک کروز به کاربر انسانی معرفی کرده است. همچنین، حمله سایبری دیگری بخش ارتباطی سامانه با سایر اجزای حلقه پدافندی را از بین برده و امکان وصول اخبار و اطلاعات را از دیگر واحدها از دست داده است. ازاینرو، در سانحه هواپیمای مسافربری اوکراینی هیچگونه خطای انسانی رخ نداده و خطای نامبرده ناشی از ایجاد اختلال بهوسیله یک حمله سایبری به سامانه بوده است.

ازآنجاییکه از جنگ سایبری بهعنوان یک جنگ خاموش یاد میشود، شناسایی حملات و انتساب آنها به دولتها امری پیچیده محسوب میشود؛ اما دولتهای غربی و متحدانشان باید بدانند که دولت جمهوری اسلامی ایران با پیشرفتهای فراوانی که در این زمینه کسب کرده است همواره از نیتهای خصمانه و بهظاهر پنهان آنها آگاه بوده و بهراحتی میتواند این توانمندی را به رخ دروغگویان و طنزپردازان کاخ سفید و دنبال کنندگان آنها بکشد. چارچوب سایبر، دیگر فضایی برای یکهتازی و تملک یکجانبه آمریکاییها نیست و مقامات این کشور نیز باید آگاه باشند که جمهوری اسلامی ایران در این فضا بسیار هوشمندانه عمل میکند.