انتشار TrickBot banking با استفاده از WannaCry

به گزارش واحد امنیت سایبربان؛ امروزه مهاجمان سایبری برای انجام فعالیتها و پیش برد اهداف خرابکارانه خود با از باج افزارهای WannaCry و NotPetya استفاده میکنند. در این میان گروههای سایبری با استفاده از کدهای این دو باج افزار فعالیتهای مخرب خود را در تمامی زیرساختهای بانکی موردنظر گسترش میدهند.

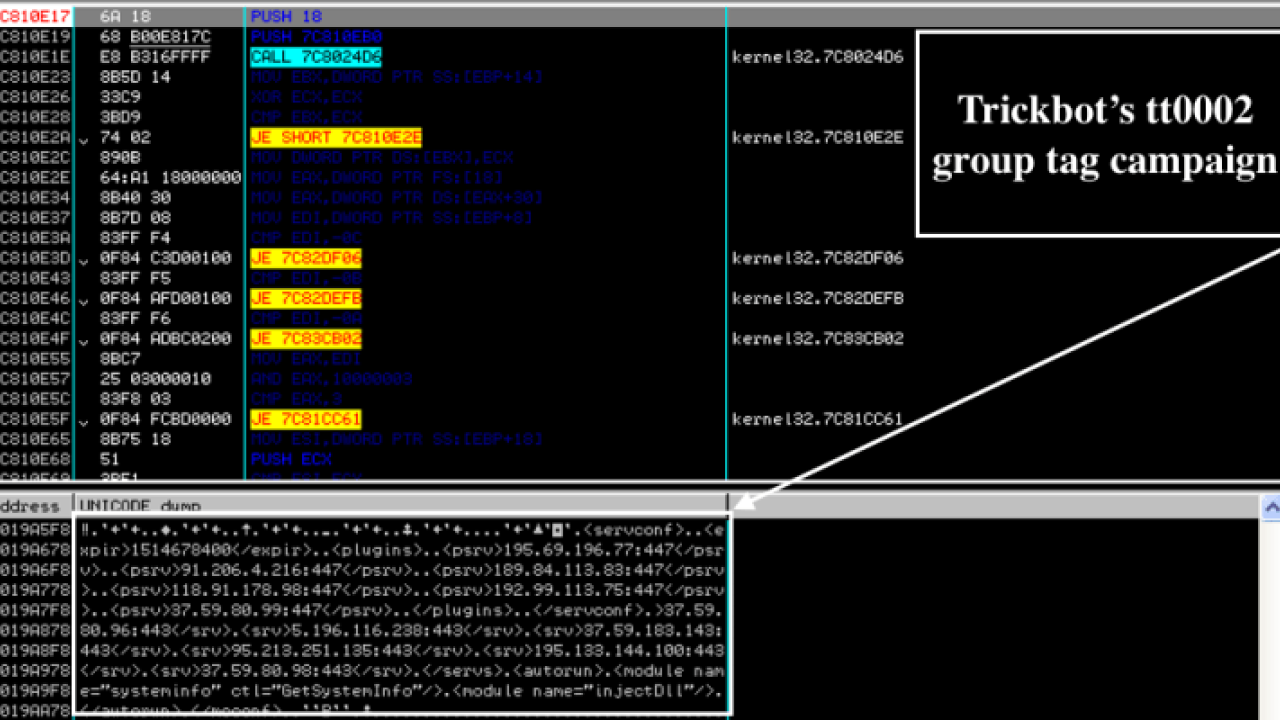

نسخه جدید این تروجان که «(V24)1000029» نامیده میشود شامل کدهایی برای بهرهبرداری از آسیبپذیری SMB هست.

کارشناسان بدافزار شرکت «Flashpoint» بهتازگی کشف کردهاند تروجان مذکور با استفاده از نقص سرور SMB[fn]Server Message Block[/fn]، به انتشار در شبکه محلی به صورت گسترده اقدام کرده است. تروجان مذکور در حقیقت دامنههایی را برای فهرست سرورهای آسیبپذیر از طریق NetServerEnum Windows API اسکن میکند و سایر رایانهها را در شبکه از طریق پروتکل دسترسی آسان دایرکتوری «LDAP[fn]Lightweight Directory Access Protocol[/fn]» فهرست میکند.

محققان همچنین کشف کردند که نوع جدید TrickBot نیز میتواند بهعنوان "setup.exe" مخفی شود که از طریق یک اسکریپت PowerShell بهمنظور گسترش در ارتباطات بین پردازنده و نسخه اضافی TrickBot بر روی درایوهای مشترک به اشتراک گذاشته میشود.

کارشناسان بر این باورند که نویسندگان این تروجان در حال بهبود عملکرد این ابزار برای ارائه فعالیت مخربتر هستند.