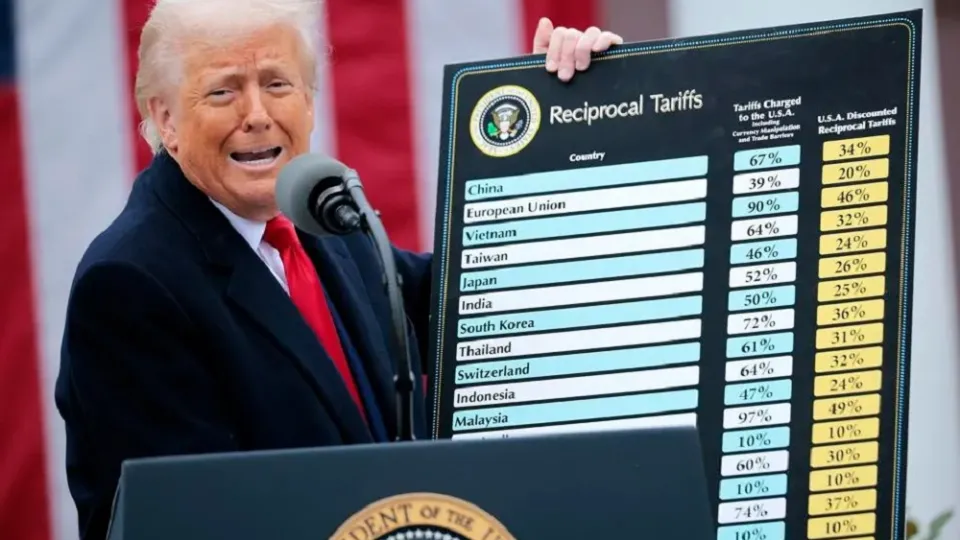

سوءاستفاده از ترسهای تعرفهای آمریکا

به گزارش کارگروه حملات سایبری خبرگزاری سایبربان، این کیت شباهتهایی با تهدید سایبری دیگری به نام دارکولا (Darcula) دارد که از جعل برند برای فریب قربانیان استفاده میکرد.

هرچند هر دو ابزار عمدتاً توسط مهاجمان چینیزبان استفاده میشوند، اما CoGUI تاکنون کاربران در استرالیا، کانادا، نیوزیلند و آمریکا را هدف قرار داده و اکنون ژاپن هدف اصلی آن شده، به طوری که میلیونها پیام فیشینگ به کاربران ژاپنی ارسال شده است.

پروف پوینت (Proofpoint) تأیید کرده که مقامات ژاپنی اخیراً نسبت به افزایش فیشینگ علیه مؤسسات مالی هشدار دادهاند.

همچنین، همزمان با اعلام سیاستهای تعرفهای ترامپ، کمپینهای CoGUI شدت گرفتهاند و برخی از آنها از طعمههایی با موضوع تعرفه استفاده کردهاند.

CoGUI از روشهایی مانند محدودسازی جغرافیایی (geofencing) و اثر انگشت مرورگر (browser fingerprinting) برای فرار از شناسایی بهره میبرد و بهطور میانگین، ماهانه ۵۰ کمپین را راهاندازی میکند.

شاید این عدد کم به نظر برسد، اما هر کمپین میتواند شامل دهها میلیون پیام باشد.

هدف اصلی CoGUI سرقت نام کاربری، رمز عبور و اطلاعات مالی شماست.

اگرچه اکنون تمرکز حملات بر ژاپن است، ولی فهرست اهداف جغرافیایی آن گستردهتر است و بهراحتی میتواند تغییر کند، مخصوصاً چون طبق گفته پروف پوینت، این حملات احتمالاً توسط چند گروه مختلف هدایت میشوند.

توصیههای پروف پوینت برای مقابله با این تهدید:

• هرگز فوراً روی لینکها کلیک نکنید. اگر پیام حاوی هشدار یا ضرورت فوری بود، خودتان مستقیماً وارد وبسایت رسمی سرویس شوید و بررسی کنید.

• از احراز هویت دومرحلهای و در صورت امکان، کلیدهای امنیتی فیزیکی استفاده کنید.

• در حملات فیشینگ، همیشه دو بار فکر کنید و هرگز بدون بررسی کلیک نکنید.