شناسایی بدافزار skip-2.0

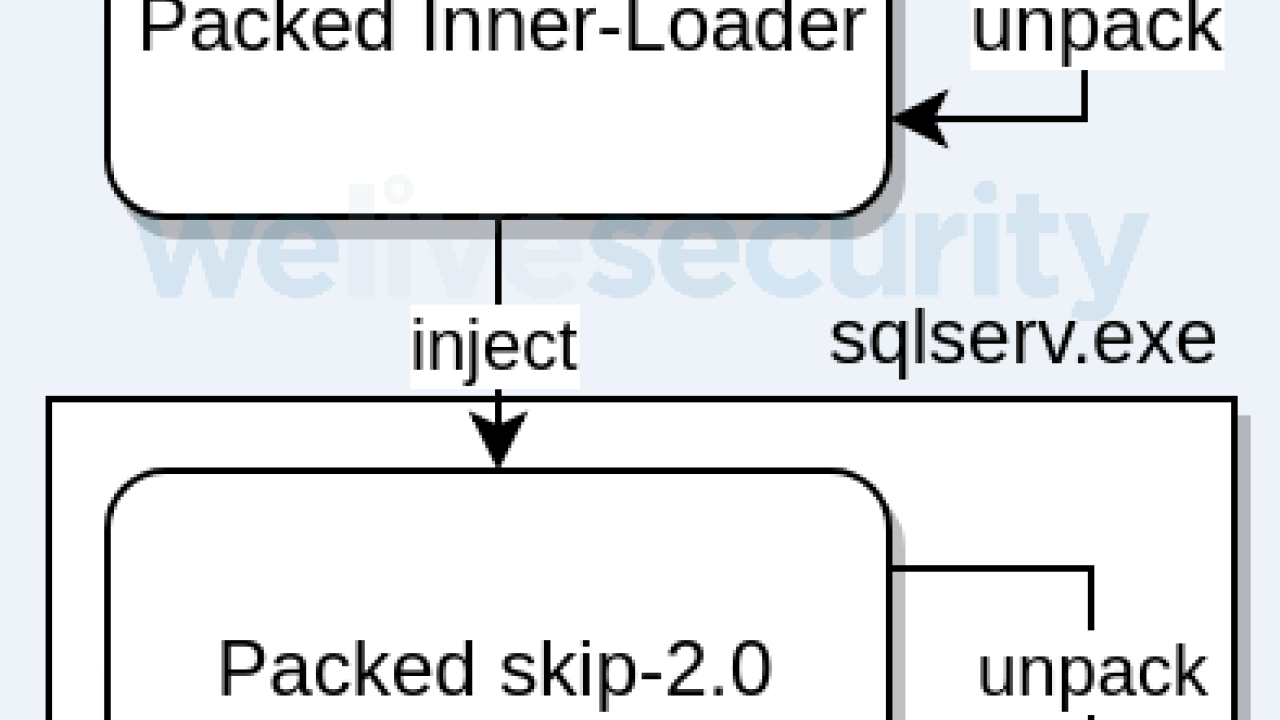

به گزارش کارگروه امنیت سایبربان؛ بهتازگی کارشناسان شرکت امنیتی ایست (ESET)، بدافزار جدیدی شناسایی کردهاند که تغییراتی در پایگاه دادههای Microsoft SQL Server اعمال کرده و یک دربپشتی ایجاد میکند. این بدافزار که skip-2.0 نامگرفته برای تغییر در عملکرد MSSQL اختصاصیافته که یکی از محبوبترین نرمافزارهای ساخت و مدیریت پایگاهداده محسوب میگردد. بدافزار skip-2.0 یک رمز عبور خاصی برای احراز هویت ایجاد میکند که امکان دسترسی خودکار را فراهم سازد. زمانی که هکرها از رمز عبور خاص خود استفاده میکنند این درب پشتی جلسات را در لاگهای اتصال به پایگاه داده مخفی کرده و سبب میشود مهاجمان شناسایی نگردند. مهاجمان از این درب پشتی پس از نفوذ به اهداف خود با روشهای دیگر، جهت مخفی شدن و ماندگاری پایدار بهره میگیرند.

به گفته کارشناسان، بدافزار skip-2.0 متعلق به گروه هکری چینی Winnti یا APT17 بوده و با سرورهای نسخه 12 و 11 MSSQL کار میکند. نسخه بسیار پرکاربرد 12، سال 2014 منتشرشده است. کارشناسان با تجزیهوتحلیل کدهای skip-2.0 دریافتند که این درب پشتی با دیگر ابزارهای گروه Winnti خصوصاً درب پشتیهای PortReuse و ShadowPad مرتبط است. درب پشتی PortReuse برای سرورهای IIS اختصاصیافته و در ابتدای سال جاری توسط شرکت ایست در شبکههای آسیبدیده پیمانکاران سختافزارها و نرمافزارهای آسیای جنوبی شناساییشده است. درب پشتی تروجان ShadowPad مختص ویندوز بوده و نخستین بار در برنامههای توسعهدهنده نرمافزار NetSarang زمانی که هکرهای چینی زیرساخت آن را اواسط سال 2017 هک کرده بودند، مشاهدهشده است. بدافزار skip-2.0 به مهاجمان امکان میدهد محتوای پایگاه دادهها را کپی، تغییر یا حذف کرده و حتی ارزهای دیجیتال را دستکاری کنند.