بررسی چگونگی حملههای سایبری گروه هکری لازاروس

به گزارش کارگروه امنیت سایبربان به نقل از سکوریتی افرز (securityaffairs) ؛ محققان امنیتی ترند میکرو (Trend Micro)، به بررسی حملههای اخیر گروه هکری لازاروس (Lazarus) به بنگاههای اقتصادی پرداختند. فعالیت این گروه هکری در بین سالهای 2014 تا 2015 میلادی، بهصورت چشمگیری افزایش یافت؛ این گروه از بدافزارهای پیشرفته در حملههای خود استفاده میکند.

اولین فعالیتهای گروه هکری لازاروس به سال 2009 یا حتی 2007 میلادی بازمیگردد. محققان امنیتی حمله به بانکها ازجمله بانک بنگلادش را به لازاروس کره شمالی نسبت میدهند. در آخرین حمله به بنگاههای اقتصادی، این گروه هکری با پیادهسازی حمله گودال آب (Watering hole) اقدام به گسترش تروجان خود به نام RATANKBA میکردند.

بدافزار RATANKBA تنها یکی از بدافزارهای گروه هکری لازاروس است. این بدافزار از سال 2016 میلادی فعال بوده و در حملههای اخیر این گروه هکری نیز نقش داشته است. نسخهای که در سال 2017 میلادی شناسایی شد به نام BKDR_RATANKBA.ZAEL–A شناخته میشود. این بدافزار بهجای استفاده از روش سنتی فایل اجرایی PE از پاورشل (PowerShell) استفاده میکند.

محققان امنیتی دریافتهاند این گروه هکری از سرورهایی که جاسوسان سایبری بهصورت معمول استفاده میکنند، بهمنظور ذخیره موقت داده خود استفاده میکنند؛ همچنین مشخص شده است که حدود 55 درصد قربانیهای این گروه هکری متعلق به کشور هند و همسایههای آن هستند. بیشتر قربانیها از نرمافزارهای اینترپرایز مایکروسافت استفاده نمیکنند و تنها حدود 5 درصد از ویندوز اینترپرایز مایکروسافت استفاده میکنند.

آی.پی (IP) افراد قربانی نیز بیشتر مربوط به سه شرکت بزرگ توسعه نرمافزاری مبتنی بر وب در کشور هند و یک شرکت در کره جنوبی است. نحوه گسترش بدافزار نیز با استفاده از فایلهای آفیس مخرب است؛ این فایلها دارای موضوعاتی مانند پولهای مجازی و توسعه نرمافزاری است.

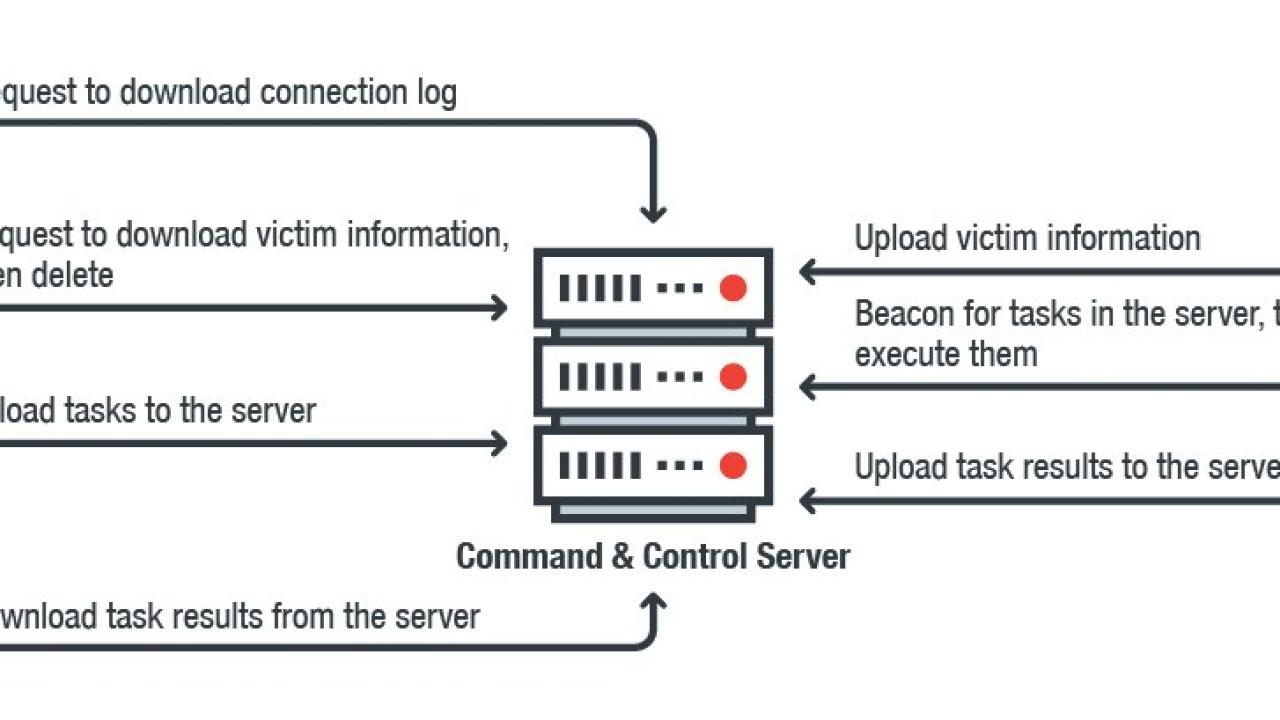

بهمنظور حفظ امنیت و گمنامی مبدأ حمله های سایبری، هیچگونه ارتباط مستقیم با بدافزار توسعه داده نشده است و هکرها با استفاده از یک سرور واسط دستورها را به بدافزار ارسال کرده و بدافزار این دستورها را از سرور واسط خوانده و اجرا میکند. این سرور واسط دارای رابط کاربری بوده که ارتباط راحتتری را برای هکرها فراهم میکند.

محققان امنیتی معتقدند این گروه متعلق به کره شمالی بوده و از ابزارهای مختلفی بهمنظور پیشبرد هدفهای خود استفاده میکند؛ استفاده از بدافزارهای پیچیده یکی از مهمترین راهبردهای این گروه هکری است.