افشای میلیونی اطلاعات کارتهای بانکی در هند

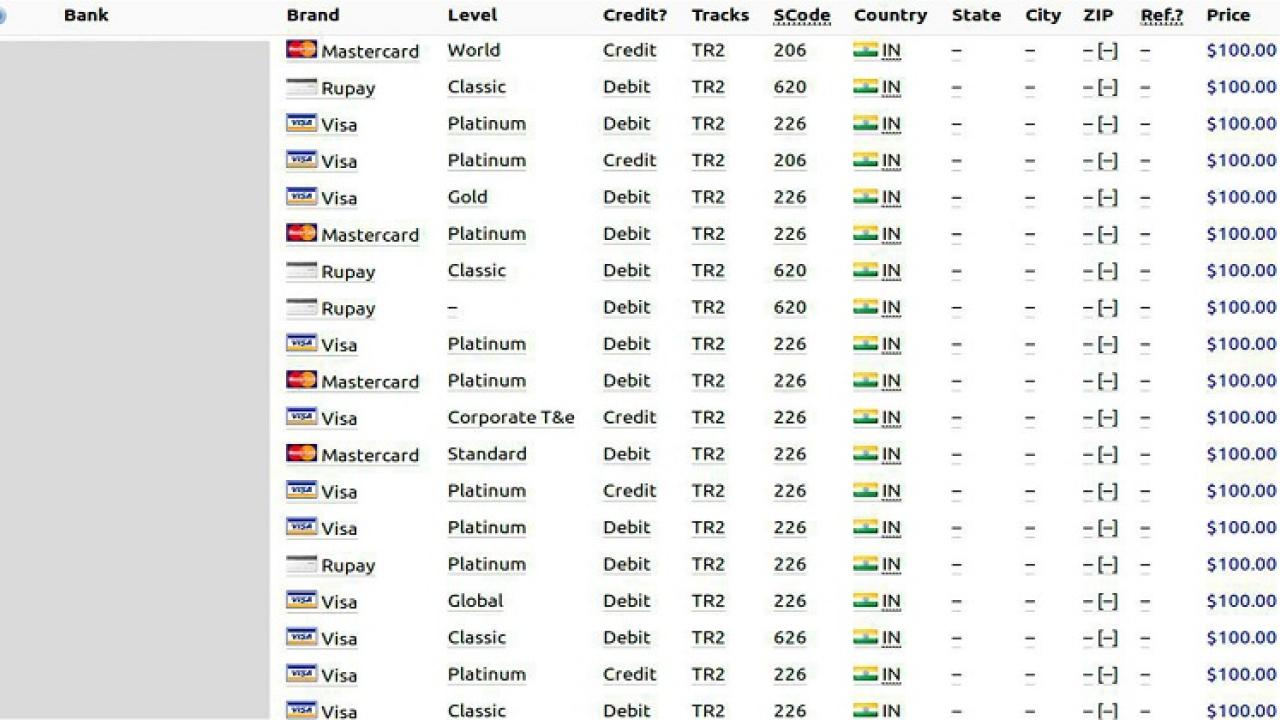

به گزارش کارگروه امنیت سایبربان؛ بهتازگی کارشناسان شرکت امنیت سایبری «Group-IB» با انتشار گزارشی اعلام کردند که در یکی از فرومهای کارتینگ وب تاریک به نام «Joker's Stash» پایگاه دادهای مشتمل بر 1.3 میلیون کارت اعتباری (Credit Card) و کارت بدهی (Debit Card) که عمدتاً متعلق به بانکهای هند هستند، به فروش گذاشتهشده است. ارزش هر کارت حدود 100 دلار و مجموع کارتها 130 میلیون دلار برآورد میشود. این پایگاه داده که نام «INDIA-MIX-NEW-01» گرفته، از 28 اکتبر به فروش گذاشته شده است و شامل نوارهای مغناطیسی کارتهای اعتباری و بدهی و نیز شیارهای 1 (Track 1) و 2 (Track 2) هستند. مجرمان سایبری میتوانند از طریق دادههای شیار دوم اقدام به کلونینگ (Cloning) کارتها و سرقت وجه نمایند.

بیش از 98 درصد کارتها متعلق به بانکهای هند و یک درصد کارتها متعلق به بانکهای کلمبیا است. به نظر میرسد اطلاعات بیشتر کارتها یا از طریق اسکیمرهای نصبشده در دستگاههای خودپرداز یا از طریق نفوذ بدافزار در پایانههای فروشگاهی (POS) سرقت شده است.

نوارهای مغناطیسی کارتهای اعتباری بنابر استانداردهای ایزو و کنفدراسیون بینالمللی الکترونیک سه شیار (Track) دارند. معمولاً شیار اول اطلاعاتی از قبیل نام دارنده و شمارهحساب شخص میباشد. شیار دوم شامل اطلاعاتی در رابطه با کد کشور و تاریخ انقضاء کارت و همچنین دادههای امنیتی بوده و شیار سوم نیز حاوی کد رمز، کد کشور، مبلغ مجاز و پول رایج است.

کلونینگ به کپی اطلاعات کارتهای اعتباری یا بدهی مسروقه روی یک کارت جدید گفته میشود. کلاهبرداران بعد از دریافت اطلاعات کارت فرد با استفاده از خواندن اطلاعات نوار مغناطیسی که در پشت کارتبانکی قرار دارد، اقدام به تهیه کپی از کارتبانکی نموده و از آن در تراکنشهای بانکی استفاده مینمایند.