استفاده از در پشتی Sardonic توسط گروه هکری FIN8

به گزارش کارگروه امنیت سایبربان؛ محققان شرکت بیت دیفندر اعلام کردند گروه هکری فین 8 (FIN8) شبکه یک سازمان مالی ایالاتمتحده آمریکا را به کمک بدافزار جدیدی به نام ساردونیک (Sardonic) هک کرده است.

این گروه هکری از ژانویه 2016 فعال بوده و خردهفروشها، رستورانها و هتلها، سازمانهای بهداشت را جهت سرقت دادههای کارتهای پرداخت از سیستمهای پوز هدف قرار داده است.

طی سالهای اخیر، محققان ابزارها و تاکتیکهای مختلفی را در زرادخانه فین 8 شناسایی کردهاند که ازجمله آنها میتوان به بدافزارهای پوز همچون BadHatch،PoSlurp (PunchTrack), PowerSniff (PunchBuggy, ShellTea) اشاره کرد.

کارشناسان بیت دیفندر میگویند در حال حاضر گروه دارای یک در پشتی به نام ساردونیک است که به زبان C++ نوشته شده است. تصور بر این است که مجرمان سایبری آن را با استفاده از روشهای مهندسی اجتماعی یا فیشینگ هدفمند در سیستمهای هدف نصب میکنند.

این بدافزار قادر است اطلاعات سیستم را جمعآوری کرده و فرامینی را در دستگاههای هک شده اجرا کند، از سیستم پلاگینها برای بارگیری و اجرای بدافزار اضافی ارائه شده در قالب کتابخانههای DLL استفاده کند.

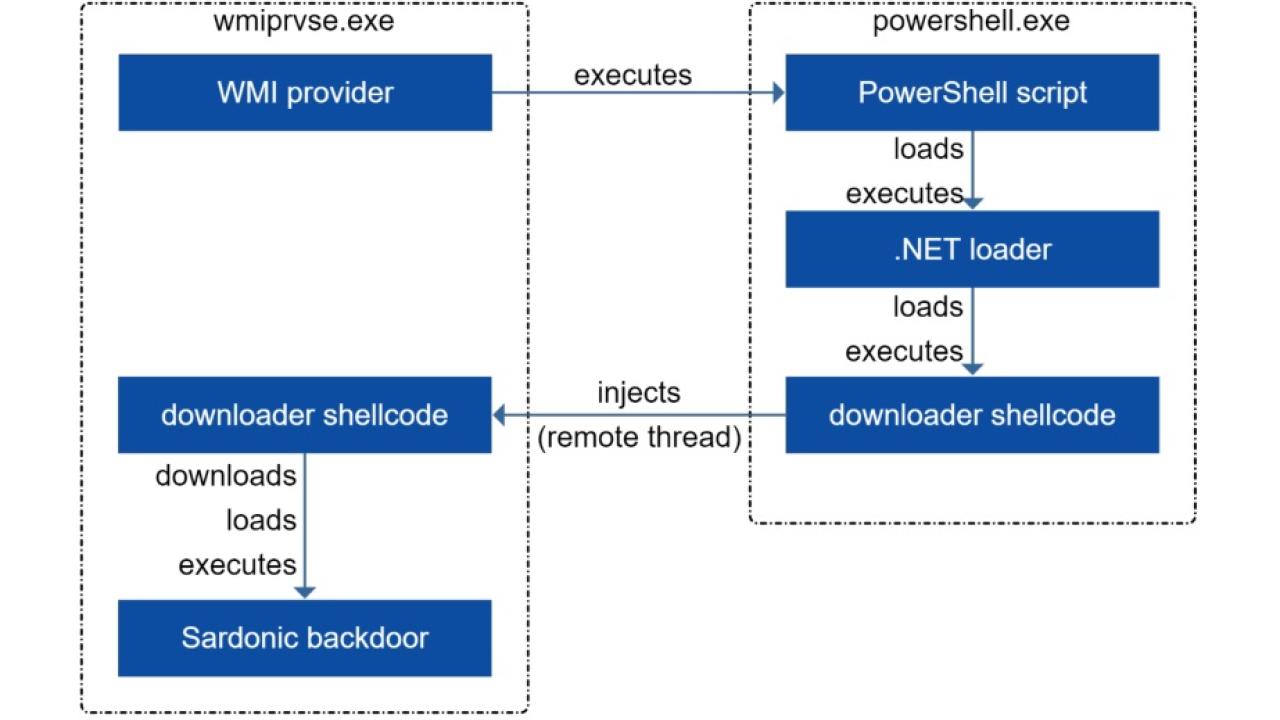

ساردونیک در تهاجم سه مرحلهای به یک سازمان مالی در آمریکا با استفاده از اسکریپت PowerShell، لودر .NET و بارگیرنده shellcode در سیستمهای کاربران مستقر شده است. اسکریپت PowerShell بهطور دستی در سیستمهای هدف کپی شده و لودرها با استفاده از یک فرایند خودکار ارسال شدهاند.

فین 8 چندین بار نیز اقدام به نصب ساردونیک بر روی کنترلکنندههای دامنه ویندوز برای ترفیع امتیاز و جابجایی در سراسر شبکه سازمان قربانی کرده است.

در گزارش بیت دیفندر گفته شده است:

FIN8 همچنان به ارتقاء قابلیتها و زیرساختهای استقرار بدافزار ادامه میدهد. مشخص است که این گروه بسیار زبده برای بهبود ابزارها و تاکتیکهای خود و اجتناب از شناسایی تا زمانی که هدف را با موفقیت هدف قرار دهد، وقفههای طولانی میاندازد.