ارتقا بدافزار کی ام اس دی بات

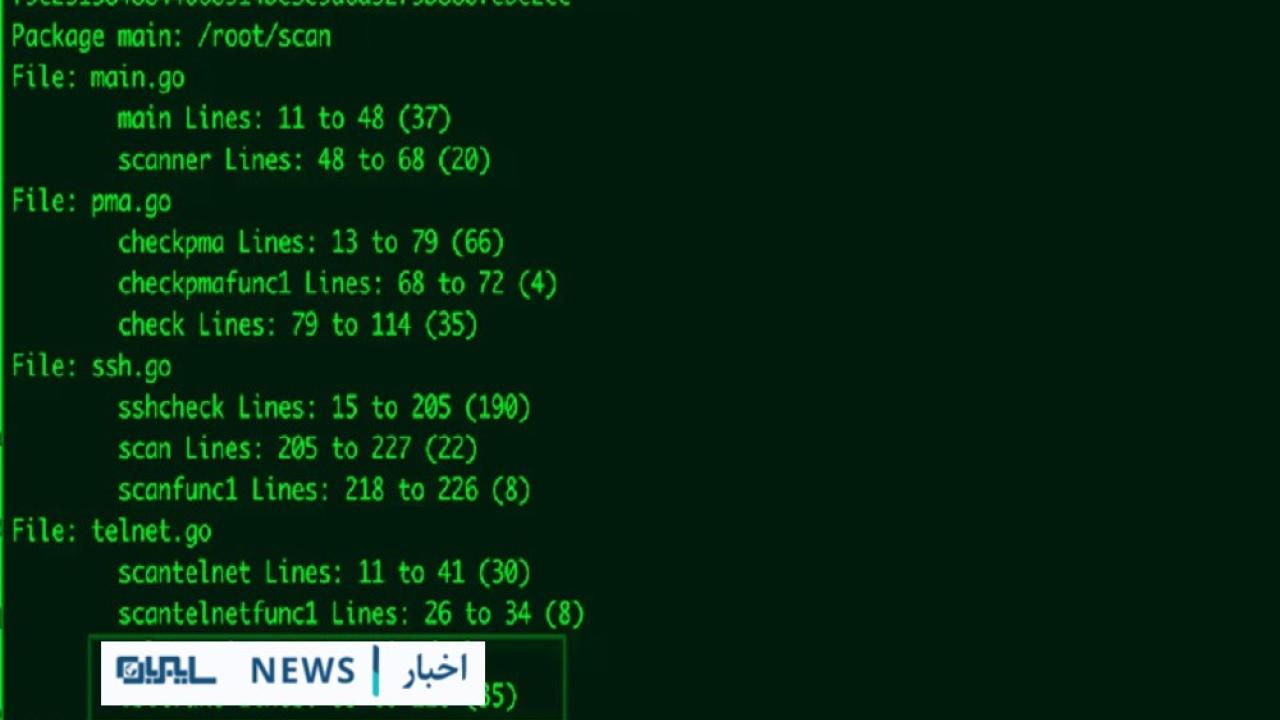

به گزارش کارگروه حملات سایبری خبرگزاری سایبربان، یک نسخه به روز شده از یک بدافزار بات نت به نام کی ام اس دی بات (KmsdBot)، اکنون دستگاه های اینترنت اشیاء (IoT) را هدف قرار می دهد و به طور همزمان قابلیت های آن و سطح حمله را گسترش می دهد.

لری کشدالر، محقق امنیتی شرکت آکامای (Akamai) در تحلیلی که در این ماه منتشر شد، گفت:

این باینری اکنون شامل پشتیبانی از اسکن تلنت (Telnet) و پشتیبانی از معماری های سی پی یو (CPU) بیشتر است.

از آخرین باری که در 16 ژوئیه 2023 این بدافزار رصد شده بود، ماهها گذشته و در آن زمان مشخص شده بود که این باتنت بهعنوان یک سرویس حمله انکار خدمات توزیع شده (DDoS) برای ارائه به سایر عوامل تهدید ارائه میشود.

این واقعیت که به طور فعال از این بدافزار نگهداری می شود، نشان دهنده اثربخشی آن در حملات دنیای واقعی است.

کی ام اس دی بات برای اولین بار توسط زیرساخت وب و شرکت امنیتی در نوامبر 2022 ثبت شد.

این برنامه عمدتاً برای هدف قرار دادن سرورهای بازی خصوصی و ارائه دهندگان میزبانی فضای ابری طراحی شده است، اگرچه از آن زمان به برخی از سایت های آموزشی دولتی رومانی و اسپانیا نیز گوشه چشمی داشته است.

این بدافزار برای اسکن آدرسهای آی پی تصادفی برای پورتهای اس اس اچ (SSH) باز طراحی شده است و سیستم را با لیست رمزهای دانلود شده از یک سرور کنترلشده توسط عامل مخرب، بارگیری میکند.

به روز رسانی های جدید شامل اسکن تلنت بوده و همچنین به آن اجازه می دهد تا معماری های سی پی یو بیشتری را که معمولاً در دستگاه های اینترنت اشیا یافت می شود، پوشش دهد.

کشدالر توضیح داد:

مانند اسکنر اس اس اچ، اسکنر تلنت نیز تابعی را فراخوانی می کند که یک آدرس آی پی تصادفی تولید می کند. سپس، سعی می کند به پورت 23 در آن آدرس آی پی متصل شود. اسکنر تلنت در یک پورت ساده 23 متوقف نمی شود، اما تایید می کند که میانگیر دریافت کننده، حاوی داده است یا خیر.

حمله به تلنت با دانلود یک فایل متنی (telnet.txt) انجام می شود که حاوی لیستی از رمزهای عبور ضعیف رایج و ترکیبات آنها برای طیف گسترده ای از برنامه ها است، که عمدتاً از این واقعیت استفاده می کند که بسیاری از دستگاه های اینترنت اشیا اعتبار پیش فرض خود را بدون تغییر دارند.

کشدالر گفت:

فعالیتهای مداوم کمپین بدافزار کی ام اس دی بات نشان میدهد که دستگاههای اینترنت اشیا در اینترنت رایج و آسیبپذیر هستند و آنها را به اهداف جذابی برای ایجاد شبکهای از سیستمهای آلوده تبدیل میکند.

از دیدگاه فنی، افزودن قابلیتهای اسکن شبکه راه دور حاکی از گسترش سطح حمله باتنت است که آن را قادر میسازد تا طیف وسیعتری از دستگاهها را هدف قرار دهد.

علاوه بر این، با تکامل بدافزار و افزودن پشتیبانی از معماریهای بیشتر سی پی یو، یک تهدید مداوم علیه امنیت دستگاه های متصل به اینترنت ایجاد خواهد کرد.