آسیب پذیری سی.پی.یو اینتل

به گزارش کارگروه متخصصین سایبربان، در اجلاس بلکهت، محققان امنیتی، به بررسی آسیبپذیریهای سفت افزار پردازنده اینتل پرداخته و اعلام کردند وصلههای ارائهشده نیز غیر کارساز هستند.

در هفتههای گذشته خبری مبنی بر آسیبپذیری موتور مدیریت (Management Engine)، سرویس پلتفرم سرور (Server Platform Services) و موتور اجرای معتمد (Trusted Execution Engine) پردازندههای اینتل منتشر شد که شمار آن به ده عدد میرسید.

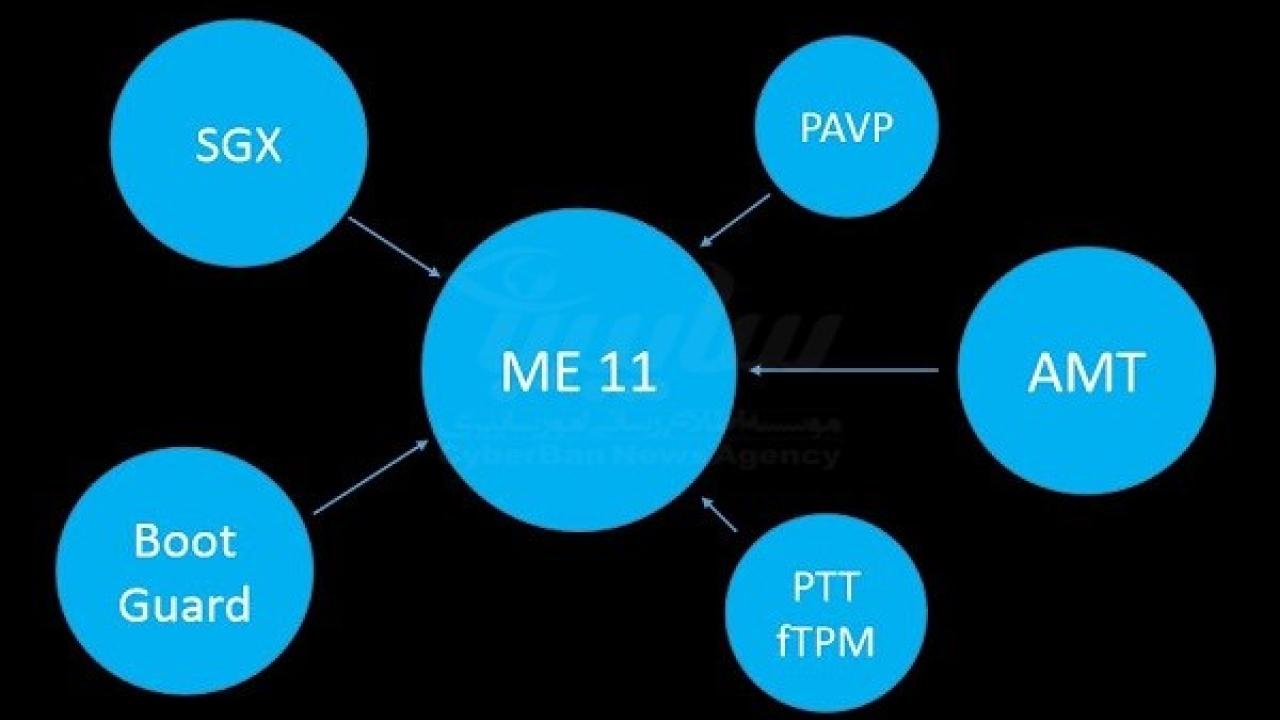

موتور مدیریت اینتل یا ME نسخه 11، در هاب کنترلر قرار داشته و یک کمک پردازنده برای اجرای قابلیت vPro است. این موتور دارای سیستمعامل مخصوص خود به نام مینیکس سه (MINIX 3) است که یک سیستمعامل مبتنی بر یونیکس است؛ این سیستمعامل درواقع پایه سیستمعاملهای لینوکسی امروزی را طرحریزی کرده است و در سطح هسته (Kernel) اجرا میشود؛ به همین دلیل ME به اکثر پردازهها و دادهها دسترسی مستقیم دارد. نکته مهم در این قابلیت، دسترسی مهاجم به سامانه بهصورت مخفیانه و بیاثر در سیستمعامل کاربر است.

سازمان جاسوسی اِن.اِس.اِی (NSA) بهمنظور جلوگیری از نفوذ به سامانههای خود از قبل نرمافزاری را توسعه داده بود که به نام HAP شناخته میشود و ME را غیرفعال میکند.

آسیبپذیریهای شناختهشده تاکنون عمدتاً بهصورت محلی قابل بهرهبرداری هستند؛ اما محققان امنیتی آسیبپذیری را در فناوری مدیریت فعال (Active Management Technology) اینتل شناسایی کردند که از راه دور نیز قابل بهرهبرداری است.

در اجلاس بلکهت همچنین از عدم کارایی وصلههای ارائهشده برای آسیبپذیری به نسخههای CVE-2017-5705، CVE-2017-5706 و CVE-2017-5707 صحبت به میان آمد. دلیل عدم کارایی این وصلهها، توانایی مهاجم در دسترسی به سفتافزار و نصب نسخه قدیمی و آسیبپذیر است.

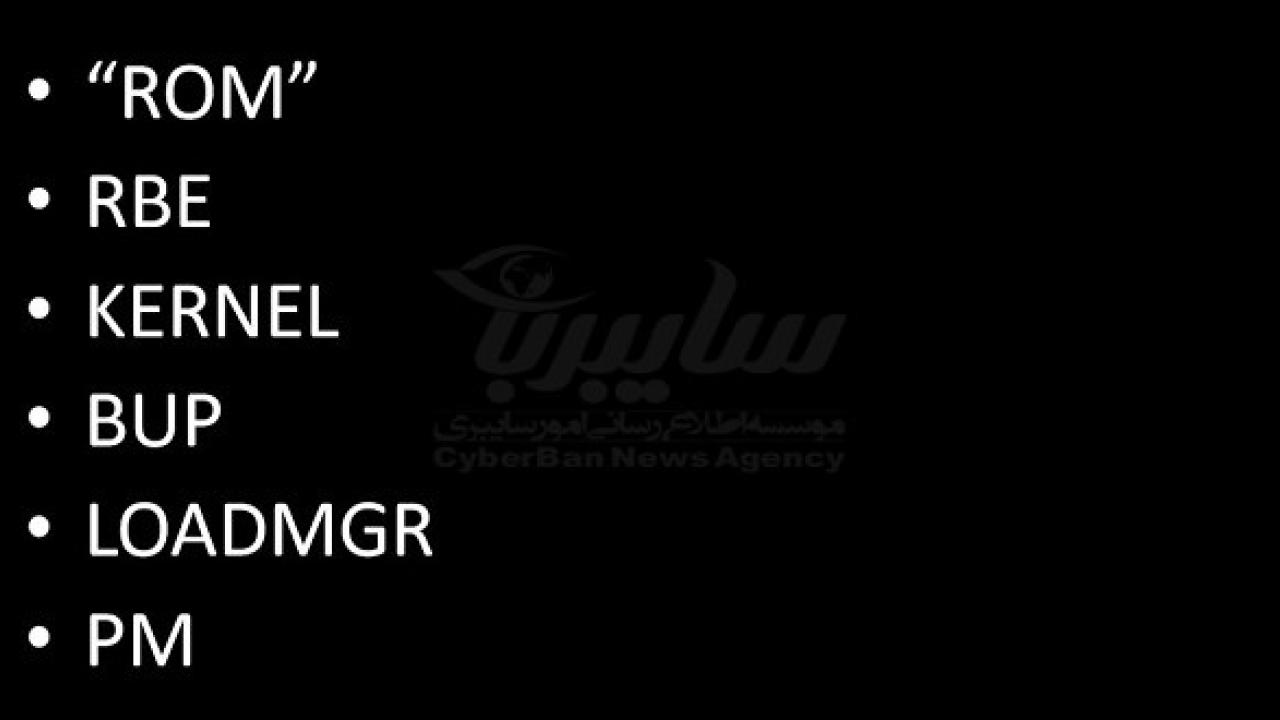

همچنین در اجلاس بلکهت ماژولهای سفتافزار بررسی شد که در شکل زیر ماژولهای دارای دسترسی سطح بالا لیست شدهاند:

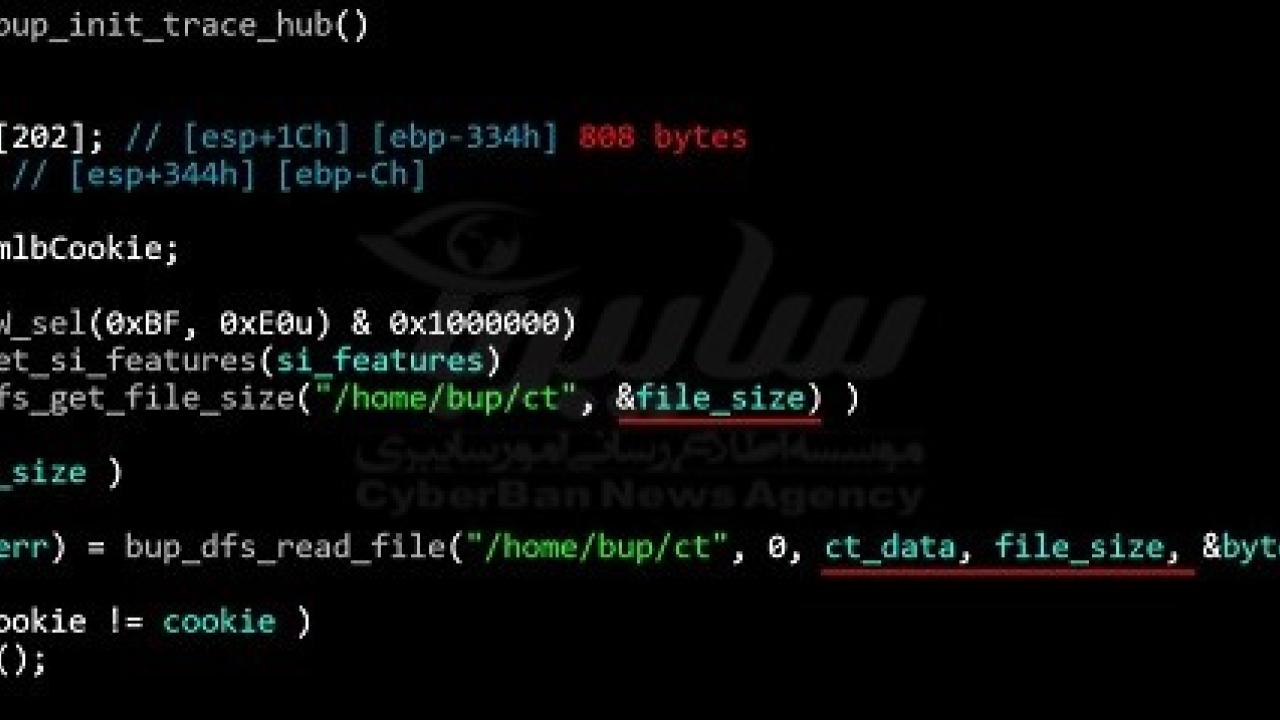

در این اجلاس بهصورت تخصصی به بررسی ماژول BUP پرداخته شد که مخفف Bringup است. وظیفه اصلی این ماژول شناسایی اولیه سختافزار و تنظیمات مربوط به آن است. آسیبپذیری تابع این ماژول در شکل زیر نمایش دادهشده است:

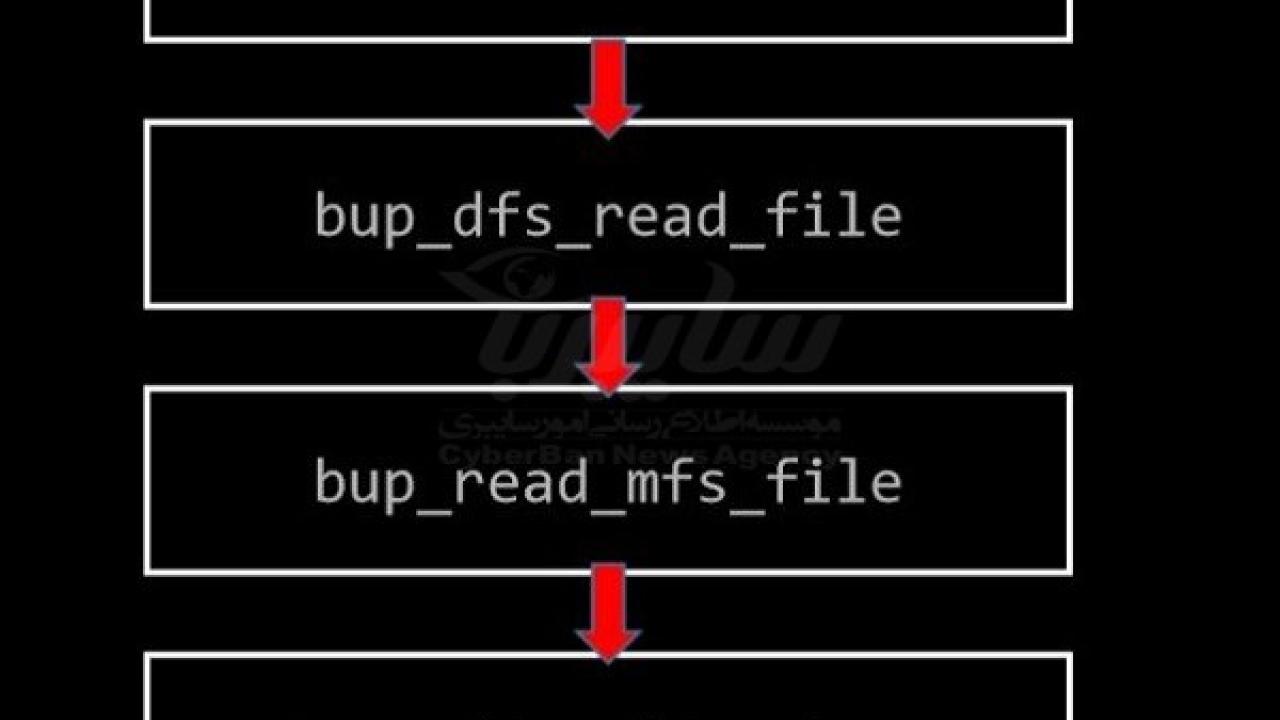

با استفاده از این آسیبپذیری مهاجم به حافظه سیستمی دسترسی پیداکرده و کد مخرب خود را با استفاده از سرریز، به پشته تزریق میکند. مراحل نفوذ به حافظه در شکل زیر نمایش دادهشده است:

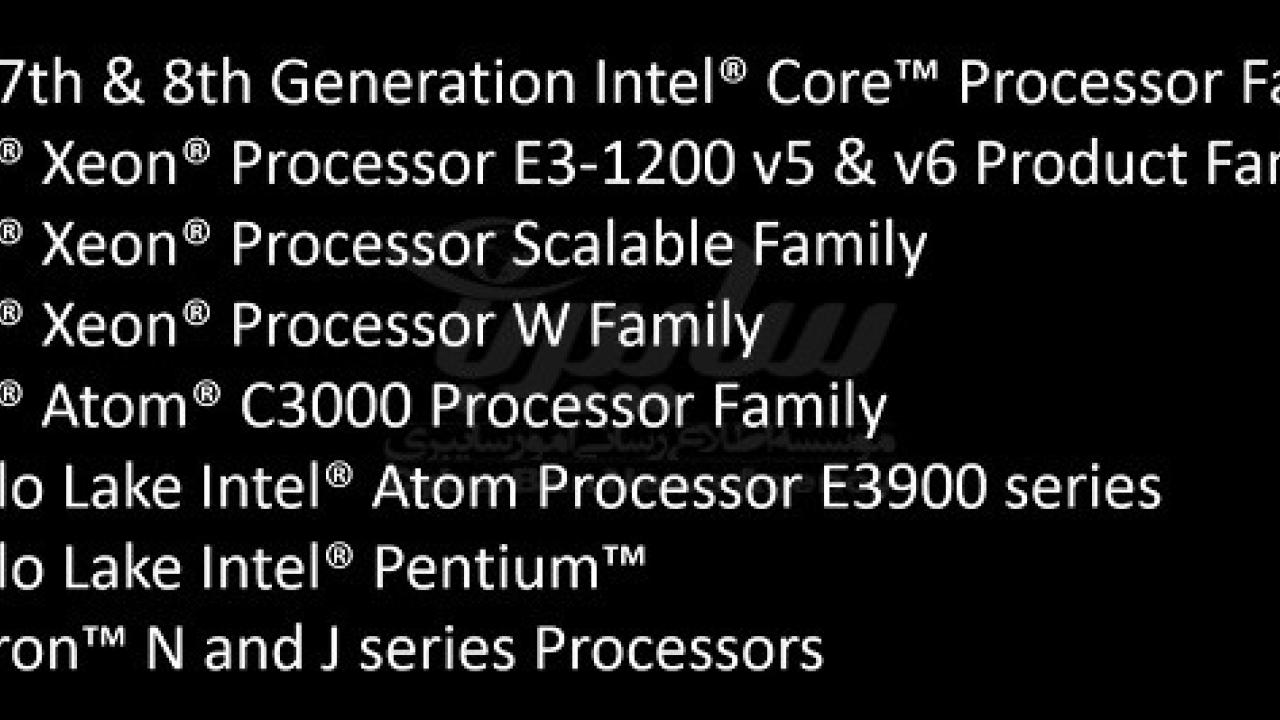

درنهایت پردازندههای آسیبپذیر شرکت اینتل را در شکل زیر مشاهده میشود: