آسیب پذیری در پردازنده ها موجب افزایش حملات سایبری میشود

به گزارش واحد امنیت سایبربان، اکثر پردازندههای موجود در بازار دارای آسیبپذیریهای نشت حافظه (memory leaking) هستند.

پردازندههای شرکت ای.ام.دی، کوالکام و اینتل دارای آسیبپذیریهایی هستند که امکان دسترسی به سامانه و افشای اطلاعات حساس را برای هکرها فراهم میکند. محققان امنیتی دو حمله مهم به نام Meltdown برای آسیبپذیری به کد CVE-2017-5754 و Spectre برای آسیبپذیری به کد CVE-2017-5753 و CVE-2017-5715 را طراحی کردهاند که اطلاعات حساس پردازششده بهوسیله پردازنده را به سرقت میبرد.

حمله Meltdown

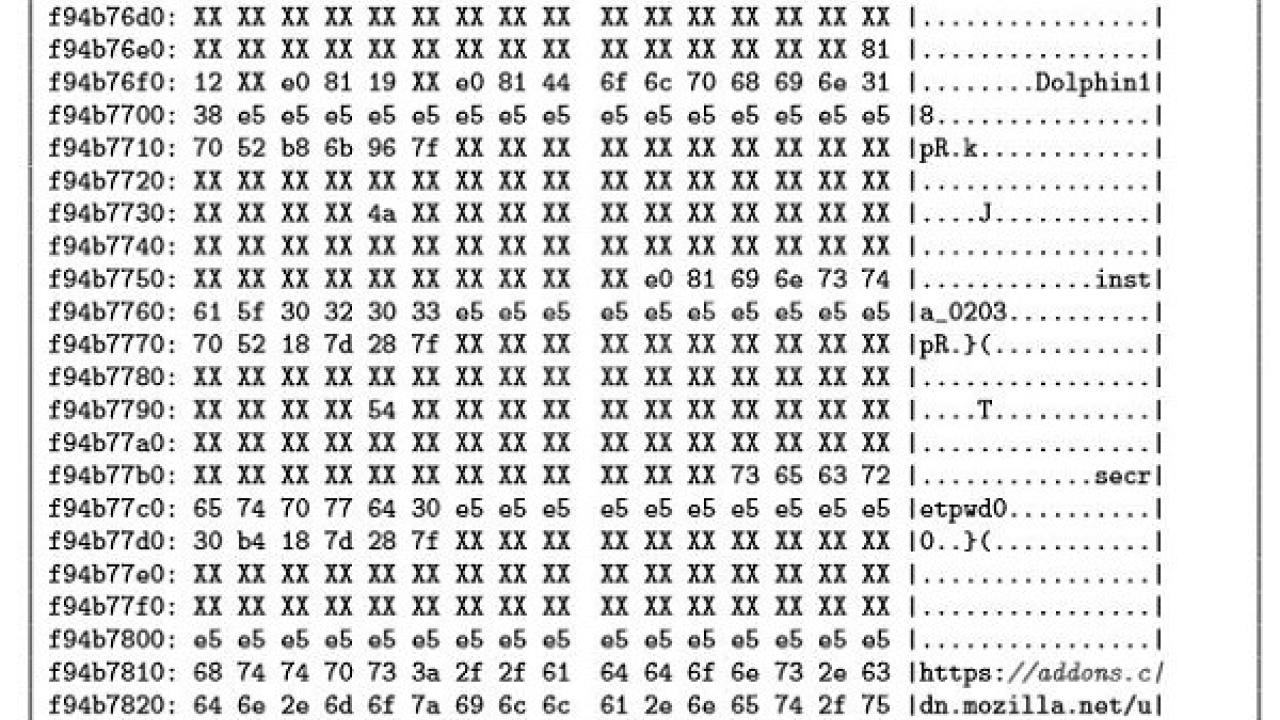

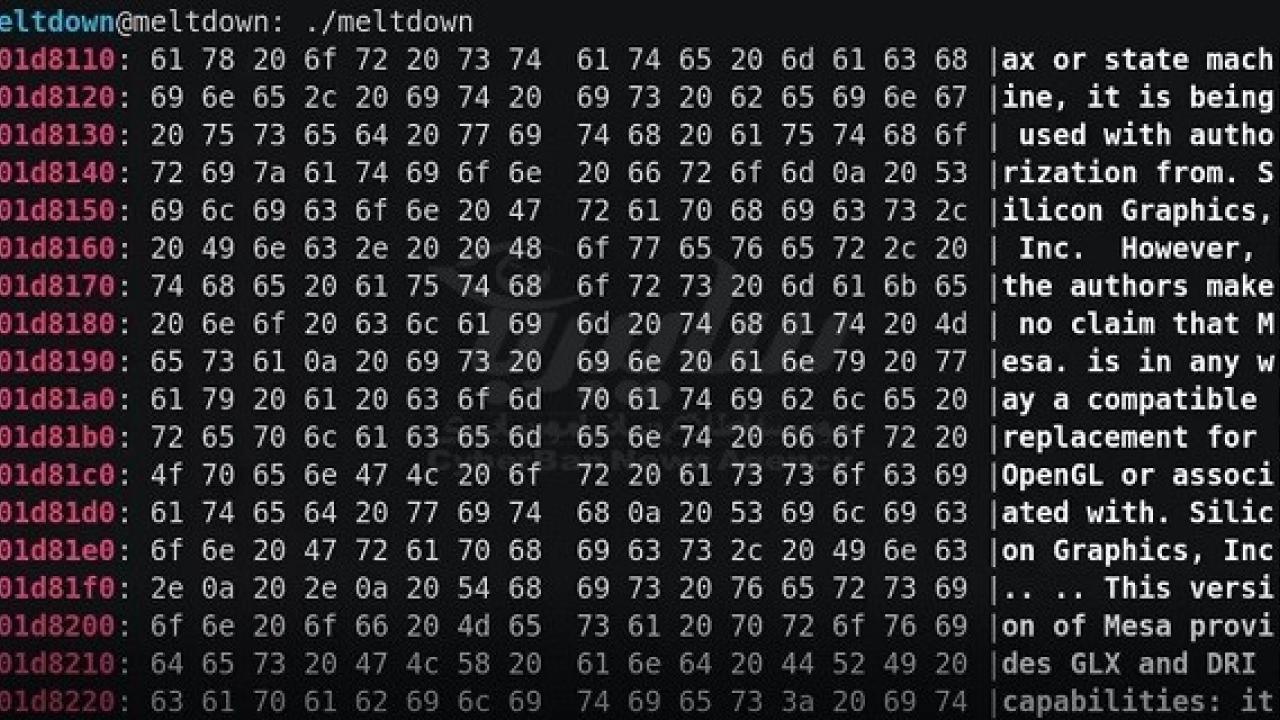

پیادهسازی این حمله دسترسی کامل به حافظه سامانه قربانی را فراهم میکند، بدین ترتیب اطلاعات حساس قربانی در اختیار مهاجم قرار میگیرد. این حمله منحصر پردازههای اینتل بوده و از آسیبپذیری ارتقای سطح دسترسی بهرهبرداری میکند تا به حافظه دسترسی پیدا کند. شکل زیر خروجی حافظه در حمله Meltdown را نمایش میدهد.

حمله Spectre

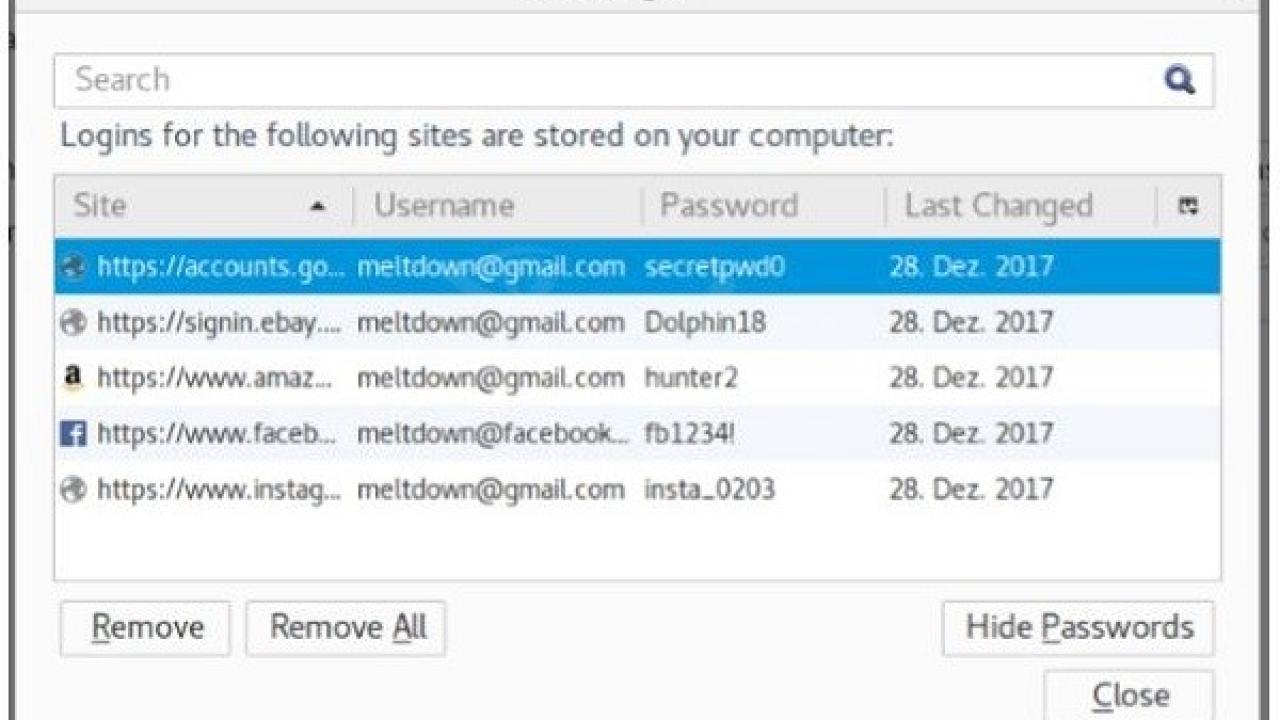

این حمله به مهاجم این امکان را میدهد تا نرمافزارهای سطح کاربر، اطلاعات مهم را از دیگر پروسههای جاری، استخراج کنند؛ بهطور مثال یک کد مخرب جاوا اسکریپت میتواند اطلاعات کوکی لاگین را از حافظه مرورگر استخراج کند. دفع این حمله به دلیل نیاز به تغییرهای اساسی در معماری پردازنده، بسیار دشوار است. این حمله روی اکثر سامانهها ازجمله رایانه شخصی، لپتاپ، سرورهای کلود و گوشیهای هوشمند قابلاجرا است.

شکل زیر اطلاعات ورودی ذخیرهشده در مرورگر فایرفاکس را نمایش میدهد:

این اطلاعات با استفاده از سرقت اطلاعات حافظه به شکل زیر نمایش دادهشده است: